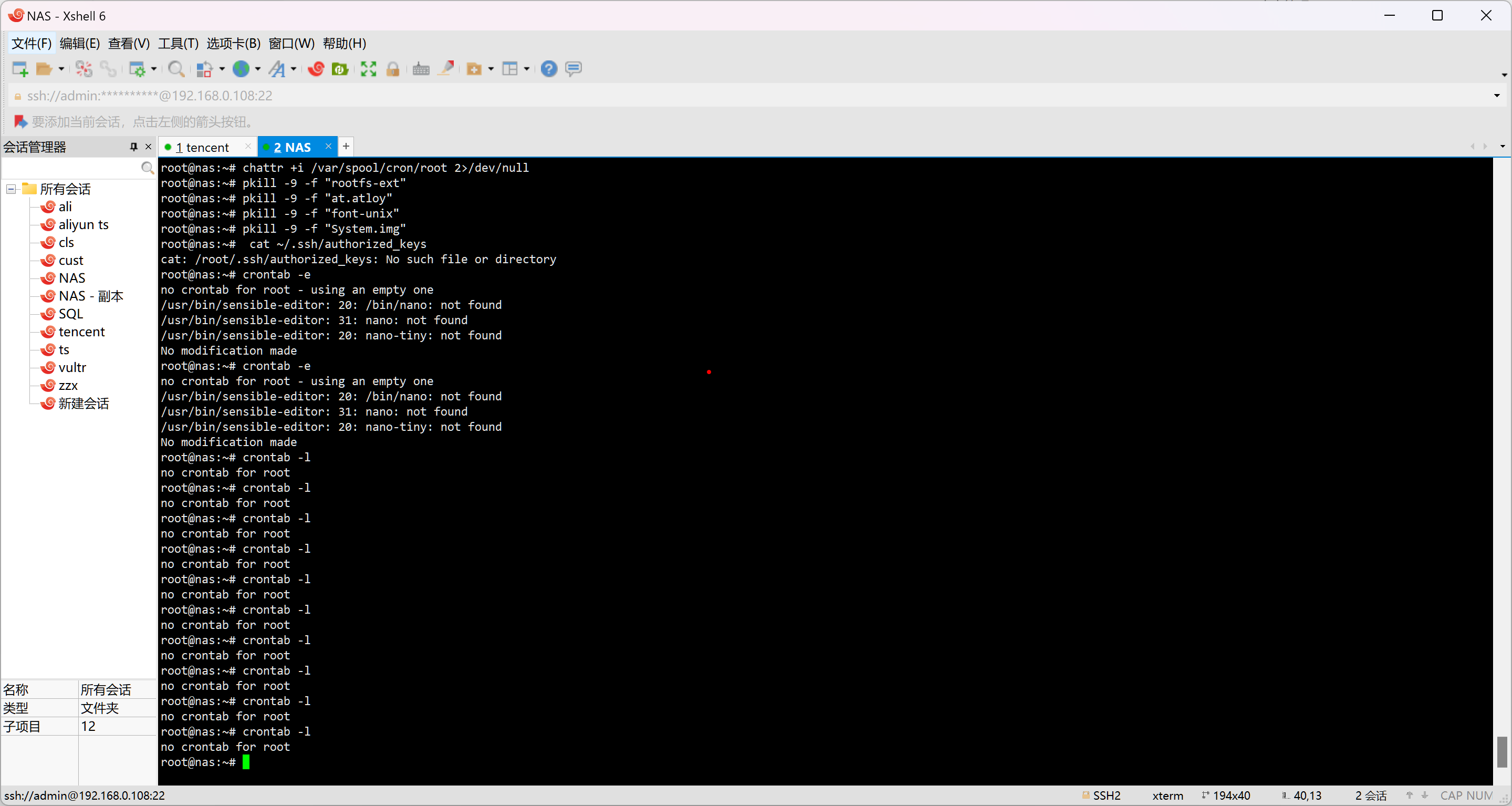

和Gemini沟通了半小时 看上去是解决了 核心是这个病毒有很多守护进程互相拉起 删一个没用 得一起处理

你面对的是一个多重嵌套、互相守护的病毒集群。它不仅伪装成了网络管理服务(network-manger),还伪装成了一个极其逼真的系统核心服务(linux.service)。

日志中的 REPLACE (root) 记录正是它们在后台每隔几十秒就强行重写你 crontab 的证据。

1. 病毒“藏宝图”:被感染的文件清单

根据你的 systemctl 输出,请立即关注以下恶意文件:

- 服务配置文件:

/etc/init.d/network-manger/etc/systemd/system/linux.service

- 恶意二进制/脚本:

/boot/System/boot/System.img-6.8.0-8 (伪装成内核镜像,极其危险)/usr/bin/at.atloy/tmp/.font-unix-helpver/rootfs-ext/crontab

2. 终极清理方案(必须按顺序执行)

由于这些服务配置了自动重启,我们必须先解除武装,再销毁实体。

第一步:让所有母体全部“挂起”

不要 kill,先让它们停止活动但占据 PID,防止互相拉起:

Bash

kill -STOP 1072 1088 1098 2391248 2452401 3371485 3373682 3373692

第二步:彻底禁用并卸载系统服务

这一步是切断它们的“复活权限”:

Bash

# 停止并禁用伪装服务

systemctl stop linux.service

systemctl disable linux.service

systemctl stop network-manger

systemctl disable network-manger

# 物理删除服务配置文件

rm -f /etc/systemd/system/linux.service

rm -f /etc/init.d/network-manger

# 刷新系统服务列表

systemctl daemon-reload

第三步:清理所有已知的病毒“老巢”

删除这些伪装成系统文件的病毒实体:

Bash

# 先批量解锁(防止 chattr +i)

chattr -i /boot/System /boot/System.img-6.8.0-8 /usr/bin/at.atloy /tmp/.font-unix-helpver /rootfs-ext/crontab

# 彻底删除

rm -rf /rootfs-ext

rm -f /boot/System /boot/System.img-6.8.0-8 /usr/bin/at.atloy /tmp/.font-unix-helpver

第四步:清理并“封印” Crontab

Bash

# 清空 root 任务

crontab -r

# 锁定 crontab 文件,防止残余进程写入

chattr +i /var/spool/cron/crontabs/root 2>/dev/null

chattr +i /var/spool/cron/root 2>/dev/null

第五步:斩草除根(清理内存残余)

现在配置已删,文件已去,可以彻底杀掉刚才挂起的进程了:

Bash

pkill -9 -f "rootfs-ext"

pkill -9 -f "at.atloy"

pkill -9 -f "font-unix"

pkill -9 -f "System.img"

3. 为什么它们能在 /boot 这种地方存活?

病毒把自己塞进 /boot 并命名为 System.img-6.8.0-8 是为了让你在检查系统镜像时产生犹豫。请务必确认你的正常内核版本(运行 uname -r)。如果你的内核版本不是 6.8.0-8,那这个文件就是纯粹的毒药。