OpenClaw🦞 如何为 NAS 建立一套“可落地”的安全管理机制(含真实审计结果)

《NAS 会主动干活了:OpenClaw 接入后的 4 个真实场景》这篇发出去后,读者关注点:

这些事让 OpenClaw🦞 来处理有点大材小用,而且装在 NAS 里会不会带来新的安全风险?权限会不会太大?Token消耗情况?

这篇我不回避这个问题,而是直接给出一套可执行、可分阶段落地的 NAS 安全机制,并用我这台 NAS 的真实审计结果做例子。

说明:这篇会更偏向 OpenClaw🦞自身带来的风险与治理思路,NAS 原生风险在后续文章再展开。

一、先说清楚:NAS 的安全问题不是“有没有公网”这么简单

我这台 NAS 没有公网直连,平时只在局域网使用,外网访问走飞牛免费中继/组网。很多人会因此认为安全风险很低,但实际风险来自三类:

- 本机权限泄露(token/凭据可被本机其它用户读取)

- 工具链逃逸(技能/脚本路径可越权访问)

- 长期缺乏备份/更新(一次误操作或漏洞即不可逆)

这类风险不是“手动做一件事”能解决的,而是需要持续治理。

OpenClaw🦞的价值在于:它可以主动扫描与汇总,自动把问题列出来,并给出可执行建议;我只需要确认即可。

二、只读扫描的真实结果(我的NAS)

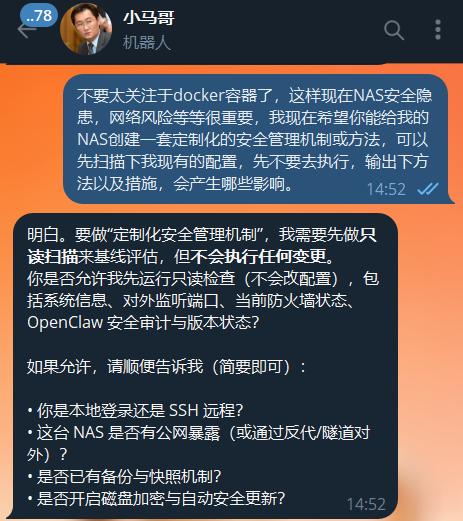

为了不影响现有服务,我没有一上来就让它改配置,而是让 OpenClaw🦞 先做一轮只读检查(系统信息、端口、防火墙状态、OpenClaw 安全审计、版本状态)。它先把问题清单和风险级别整理出来,我再决定哪些要处理。

- 系统:Debian 12(HomeNas)

- 使用方式:本地登录为主

- 网络方式:无公网直连,外网通过飞牛中继/组网

- 当前状态:无备份、无磁盘加密、无自动安全更新

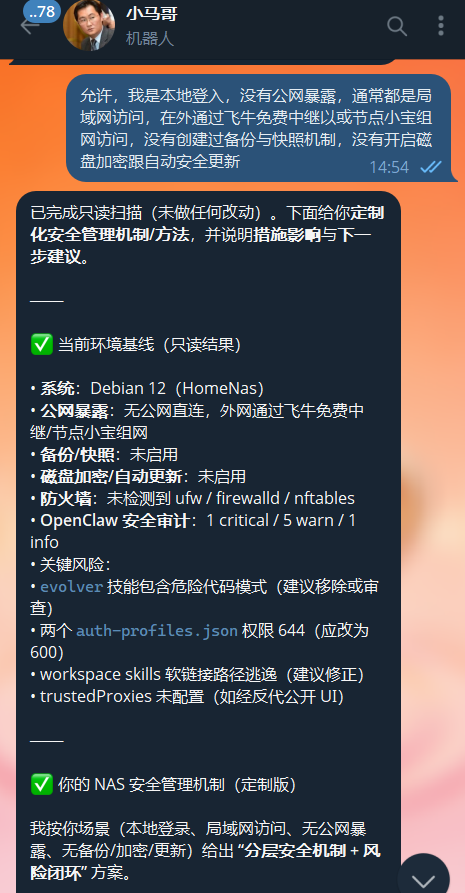

1)OpenClaw🦞 安全审计结果(真实)

- 1 Critical / 5 Warn / 1 Info

- 关键风险包括:

evolver 技能包含危险代码模式(执行/环境变量采集+网络发送)auth-profiles.json 权限过宽(可被其他用户读取)- skills 目录软链逃逸(路径越权)

2)主机层面

- 没有 UFW / firewalld / nftables

- 端口对外监听较多(即使是局域网,也意味着横向风险)

结论:即便没有公网,安全依然需要做“内网级别”的治理。

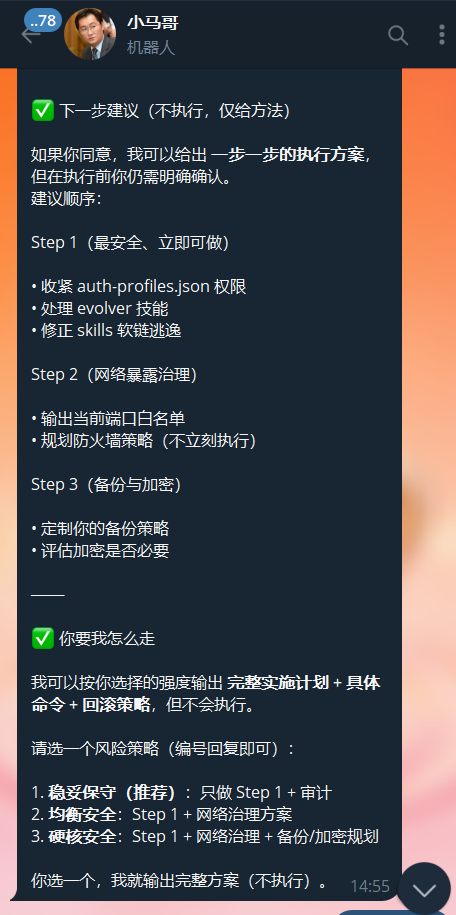

三、我的NAS安全机制:四层结构

目标:不靠“重装或大改”,而是分层修复、可逐步落地。

A. 主机安全层(最先做、低风险)

这一层主要解决的是:凭据权限、危险技能、目录边界。

OpenClaw🦞 在只读扫描里先把问题自动找了出来:

auth-profiles.json 权限过宽evolver 技能存在高风险代码模式- skills 目录存在软链逃逸

在这个基础上,我没有自己去排查文件,而是让 OpenClaw🦞 继续给出修复建议,再由我确认执行:

- 收紧凭据权限(auth-profiles.json → 600)

- 隔离高风险技能(evolver 禁用)

- 修复 skills 软链逃逸(软链改为本地副本)

✅ 也就是说,这一层真正的流程不是“我手动修”,而是:

OpenClaw🦞 先扫描 → 自动指出问题 → 给出修复方案 → 我确认后执行。

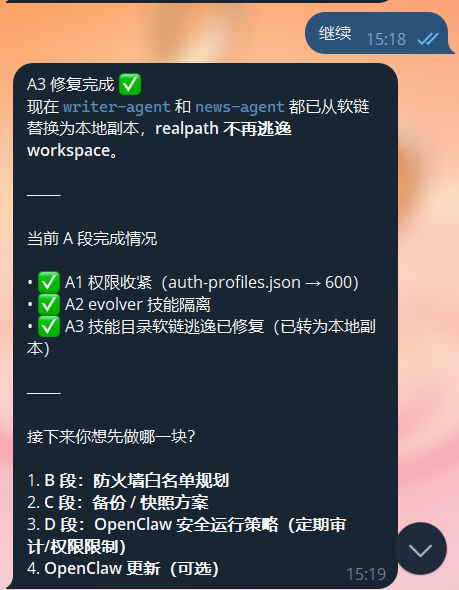

精简执行记录(真实过程,简版):

- OpenClaw 发现两个

auth-profiles.json 权限过宽,并提示收紧到 600

- OpenClaw 审计出

evolver 风险后,建议先隔离而不是直接删除,保留回滚空间

- OpenClaw 继续追踪 skills 目录异常,定位到

writer-agent 和 news-agent 的软链逃逸,并完成修复思路确认

这一层做完之后,最大的变化不是“功能变多了”,而是这套系统先从“能跑”变成了“边界更清楚”。

B. 网络暴露层(中风险,需规划)

解决“服务端口过多、入口不清晰”的问题

核心动作:

- 列出所有监听端口

- 明确“必须对外”的端口白名单

- 只对局域网放行(或特定组网 IP 段)

这一步不适合“自动执行”,但非常适合让 OpenClaw 先自动扫描、整理清单并给出规则建议,我只需要审核确认即可。

C. 数据安全层(最高价值)

解决“数据不可恢复”风险

推荐策略:

- 每日增量 + 每周全量 + 7/4/12 保留周期

- 备份位置:另一块盘 / 外接 / 远端

- 磁盘加密建议:先对敏感目录分区加密

没有备份,所有安全讨论都是空话。

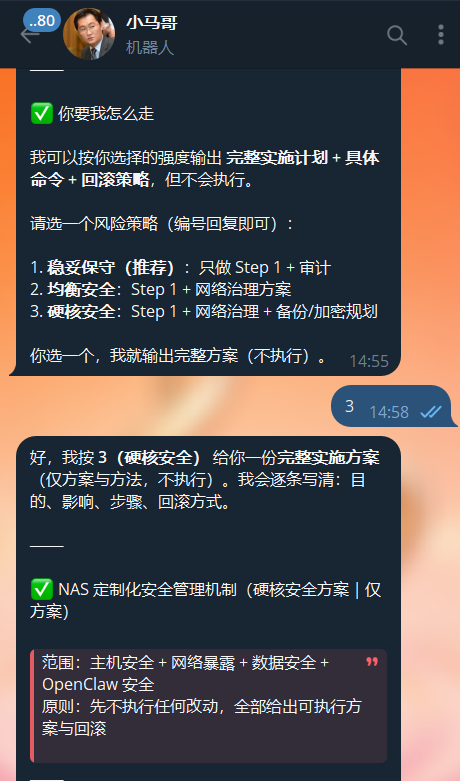

D. OpenClaw 安全运行层(持续治理)

解决“AI 权限过大”和“长期风险不可见”问题

这一层我重点放在“限制危险工具权限”,结合我这台 NAS 的实际情况,核心思路是收敛“能执行什么”,而不是一味追求全自动:

-

原则 1:高风险动作必须人工确认比如重启容器、改端口、变更反代规则、动防火墙、改系统更新策略,都需要明确确认。

-

原则 2:只对白名单服务开放自动操作在我这里,允许自动处理的仅限低风险任务:

- 只读扫描(系统信息、端口、审计)

- 服务状态检查(如 qBittorrent / Qinglong / NPM / WebDAV 的“是否在线”)

- 汇总与报告输出

-

原则 3:对“可能影响访问链路”的动作一律限制比如 Nginx Proxy Manager、Cloudflared、组网入口、WebDAV 端口,一旦误改就会导致远程不可用,所以默认禁止自动执行,只能建议方案。

-

原则 4:控制 OpenClaw 的执行面

在当前 NAS 上,OpenClaw 的权限主要用于“看”和“汇总”,执行动作只在我确认后开放。这使它更像一个“值班助手”,而不是“全权管理员”。

这样做的好处是:既保留了 OpenClaw 自动扫描和持续治理的优势,又不会因为权限过大而引入新的不确定风险。

四、为什么这套机制比“手动巡检”更适合 NAS

NAS 的问题往往不是“你不会做”,而是你不可能天天做。

OpenClaw 的优势不在于“执行一次命令”,而在于:

- 自动扫描与汇总(你不需要每天手动查看)

- 解释风险优先级(先修哪里、后修哪里)

- 持续治理(周期审计 + 结果可读)

所以我更愿意把 OpenClaw 当成:NAS 的安全值班助手。

五、下一步我准备做什么

现在主机安全层已经完成(A1/A2/A3)。

下一步的顺序是:

- 先把端口白名单整理出来(B)

- 再制定备份/快照方案(C)

- 最后把安全审计做成周期化机制(D)

我不会一次性“全开”,而是按照风险递减顺序推进。

结尾:OpenClaw 在 NAS 上的价值,不是“多做”,而是“少出事”

读者担心 OpenClaw 是“权限太大、反而更危险”的新变量,这个担心合理。

所以这篇真正要证明的不是“它能做多少事”,而是:

它能不能在不增加风险的前提下,反而帮你把风险压下去。

如果它只能执行简单任务,那确实大材小用;

但当它开始帮你做安全治理、持续审计、风险分级时,它在 NAS 上才真正有价值。

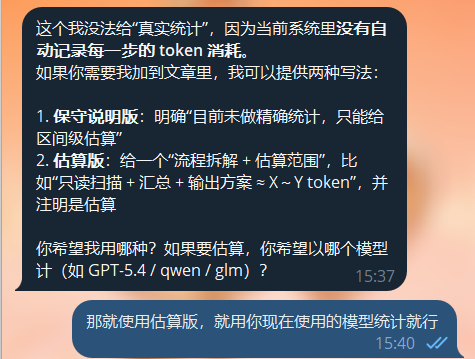

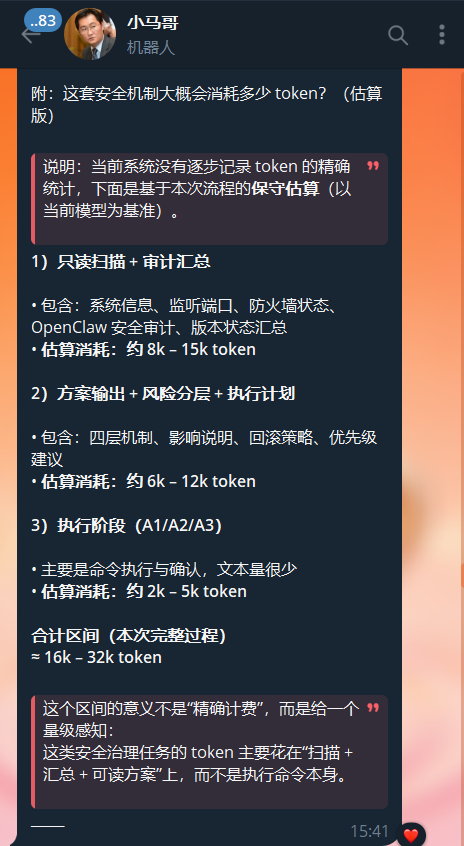

附:这套安全机制大概会消耗多少 token?(估算版)

说明:当前系统没有逐步记录 token 的精确统计,下面是基于本次流程的保守估算(以当前模型为基准)。

1)只读扫描 + 审计汇总

- 包含:系统信息、监听端口、防火墙状态、OpenClaw 安全审计、版本状态汇总

- 估算消耗:约 8k – 15k token

2)方案输出 + 风险分层 + 执行计划

- 包含:四层机制、影响说明、回滚策略、优先级建议

- 估算消耗:约 6k – 12k token

**3)执行阶段(A1/A2/A3)**这一阶段不是我“手敲命令”,而是 OpenClaw 先完成检查与定位,再把可执行方案列出来,我只负责确认:

auth-profiles.json 权限过宽 → 建议收紧到 600evolver 风险较高 → 建议先隔离而非直接删除writer-agent / news-agent skills 目录逃逸 → 建议改为本地副本

执行本身是低成本,但核心价值在于:OpenClaw 主动发现 + 给出可执行方案,我只做确认。

估算消耗:约 2k – 5k token

合计区间(本次完整过程)≈ 16k – 32k token

这个区间的意义不是“精确计费”,而是给一个量级感知:

这类安全治理任务的 token 主要花在“扫描 + 汇总 + 可读方案”上,而不是执行命令本身。

如果你也在折腾 NAS,后面的内容会更值得一看,一起慢慢把这只小龙虾调教好 🦞。

👥 NAS 折腾交流群

如果你也在折腾 NAS / OpenClaw / ai工具,欢迎进群一起交流。