1. 抽象概述

中流感了,然后炸弹猫了几天,导致现在才出教程

堡塔,目前的大坑道,无限量铺应用,没有核心限制,使用的每个功能标记都挺清楚,虽然没有ai,但是作为没有特别明显漏洞的网站防护,刚好能够挡住很多常规的入侵方式,并且听取用户需求,反应速度挺快,并且在持续更新,适合多持续更新多访问量应用使用

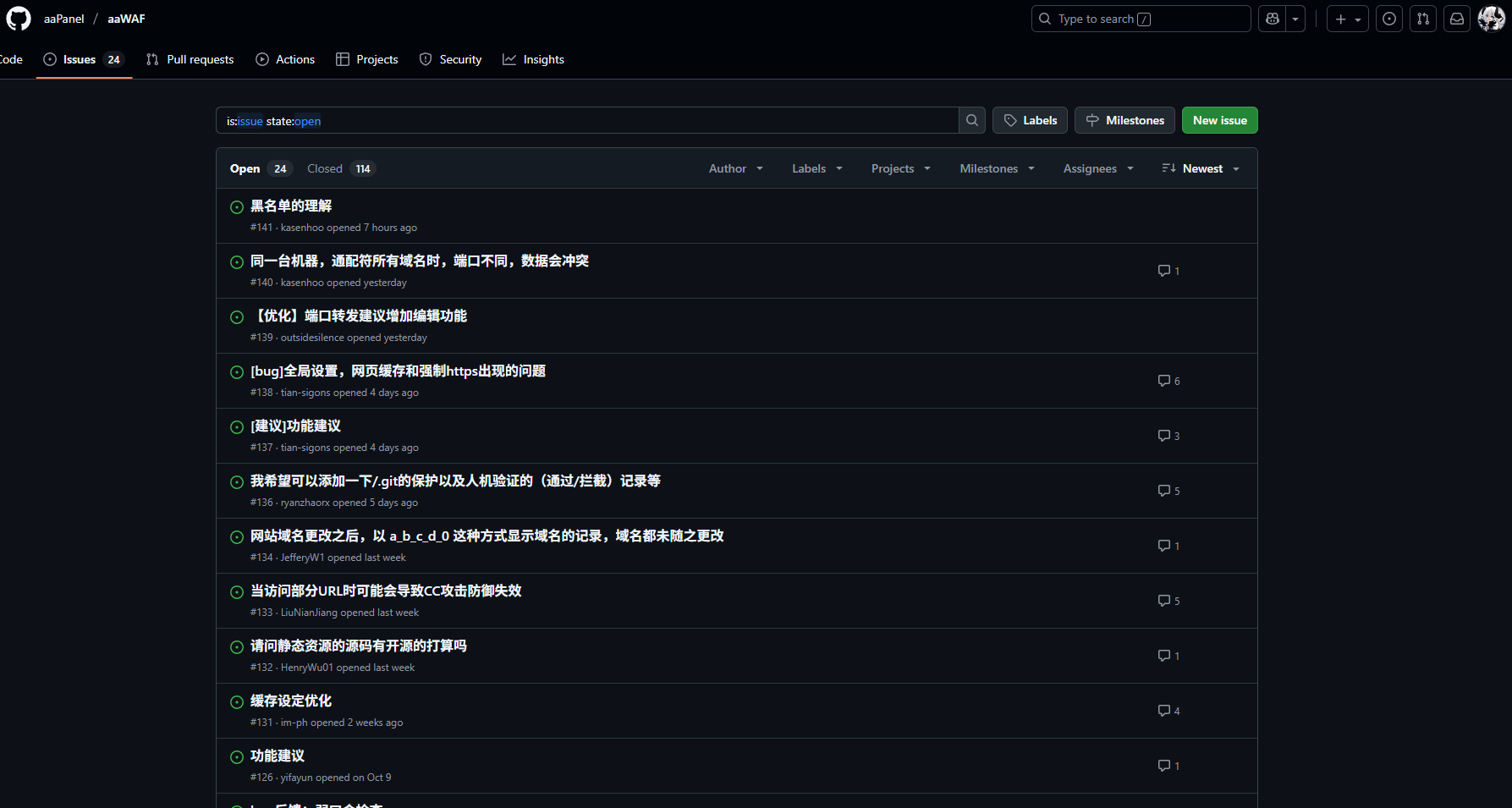

PS: 目前没有标记防护效果说明对比表,防护测试可以访问aaWAF/Payload.md at main · aaPanel/aaWAF · GitHub

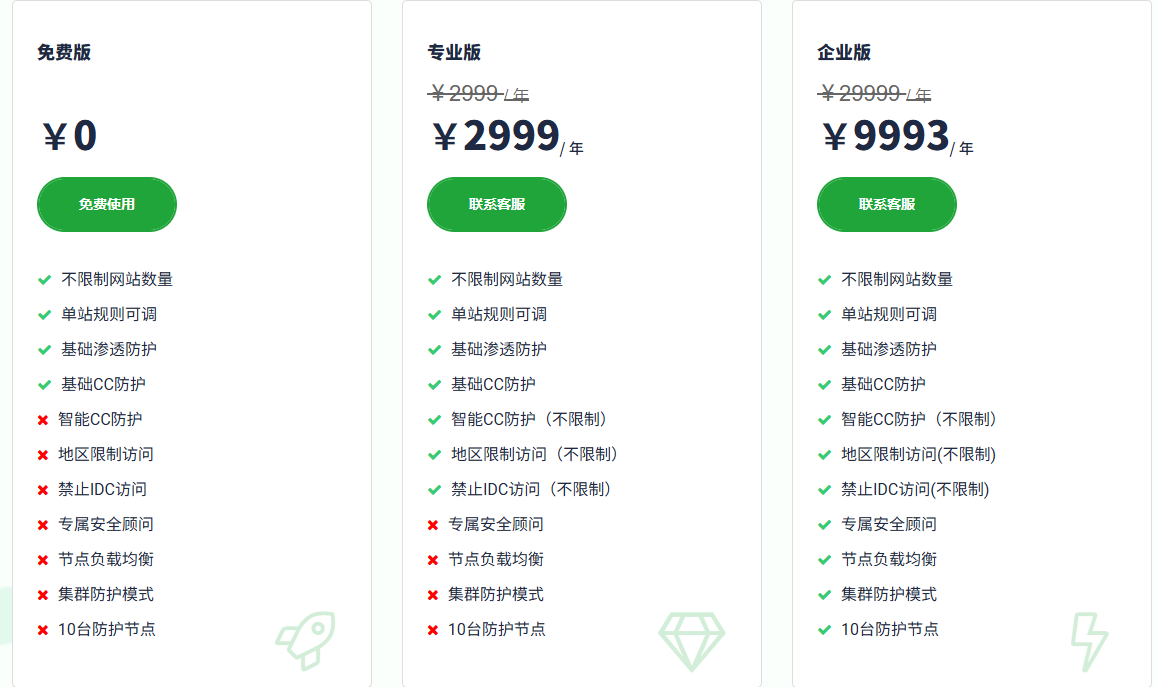

1.1. 目前产品价格对比表

1.2. 堡塔反馈区

2. 前提说明

- 有部署思路和教学,但也只是介绍核心功能(大部分覆盖),如果有需要了解其他向我反馈即可

- 目前所有演示都有时效性,如果发现界面和文档中的不一样了,可以查看:

- 我之前写的共性说明:国内三大开源WAF科普对比(1)

- 堡塔官方文档:堡塔云WAF安装使用教程

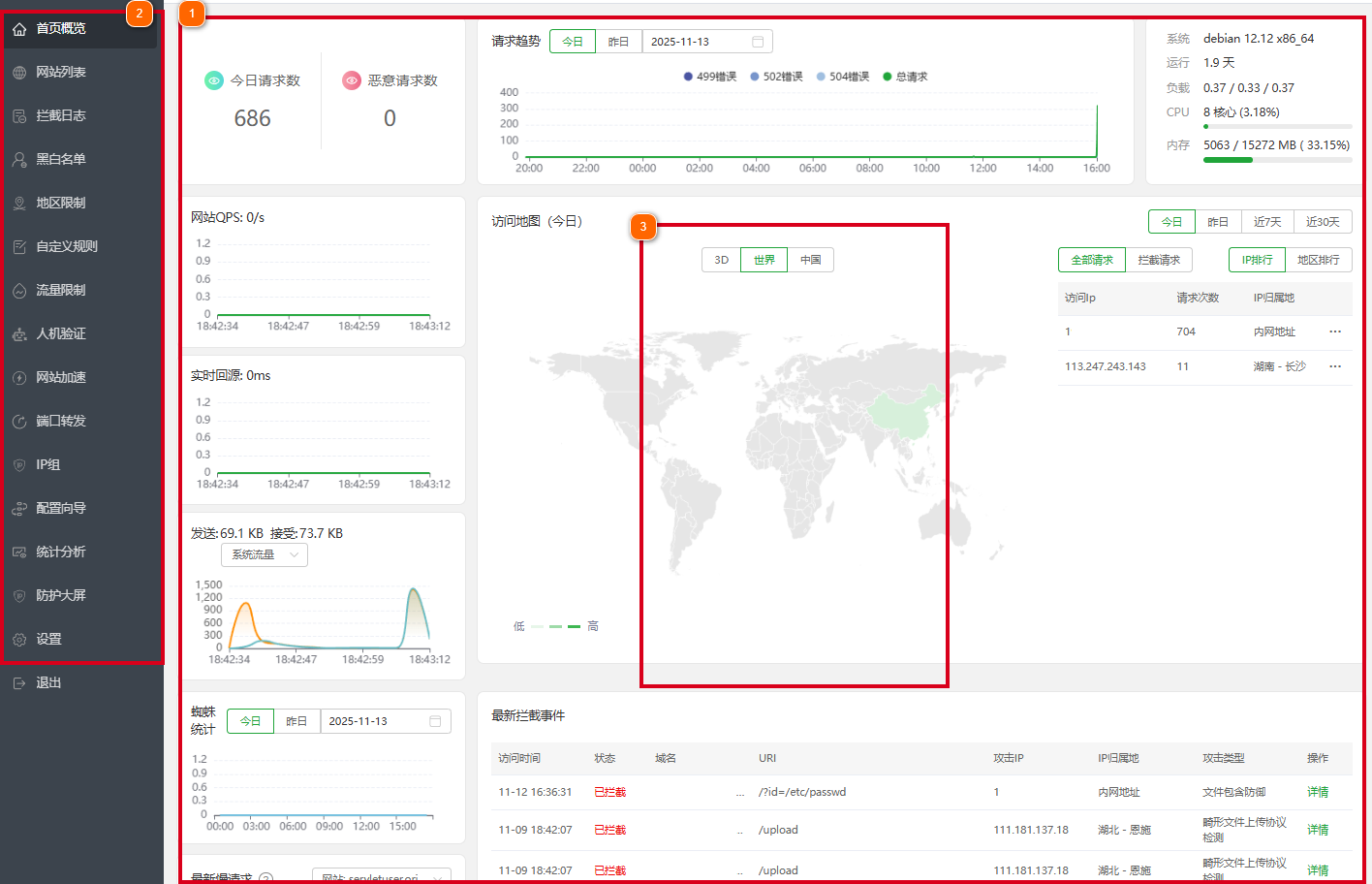

- 宝塔的功能按钮比较明确,从左到右从上到下即可,图片标记按照数值编号来进行说明,图片信息密度很高,建议点击放大图片或者新建标签页来看

- 宝塔占用80和443端口,记得保证端口的使用畅通性,并且宝塔使用ufw作为外层隔离防火墙,会导致飞牛双防火墙,请务提前放开管理类应用端口(比如22等, 直接进入宝塔设置端口开放或者用面板如安装1panel做管理端口管理,但是面板必须后安装,否则会被ufw隔离)

- 如果直接来看有些看不懂的,建议看我上一篇雷池篇,两者的运行逻辑基本没区别

- 推荐使用初次使用路径为:

flowchart LR

设置 --> 网站保护 --> 配置向导

3. 实现路径

3.1. 宝塔安装方式

3.1.1. 只建议一键安装

- 没有分类目录,是直接安装到docker所在文件夹保存私有化的,只有一键安装,所有要确定好自己的docker文件夹容量大小(保证有1个g的容量就行,剩下的都是日志导致的过大)

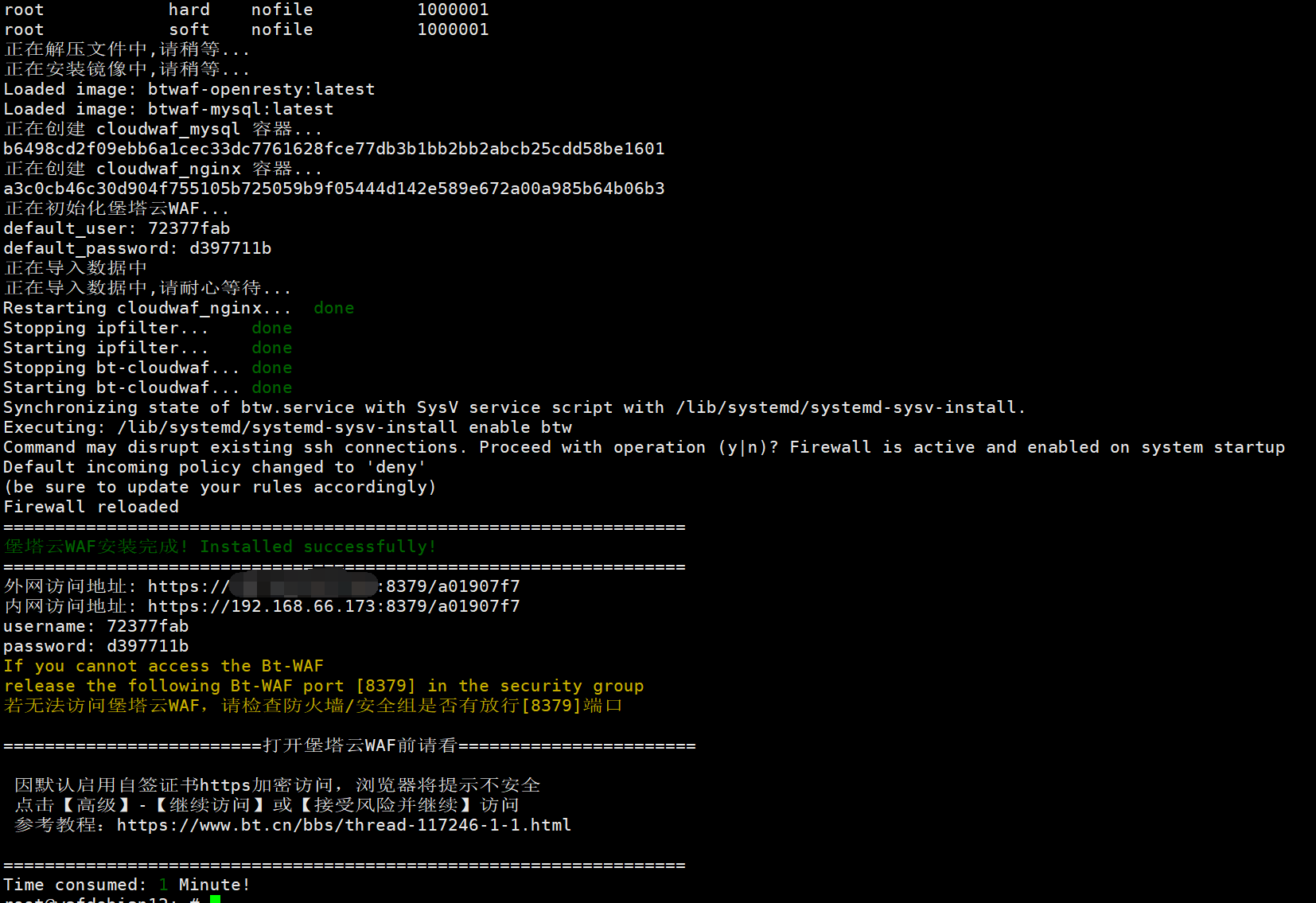

- 在ssh中切换成root权限,复制输入:

URL=https://download.bt.cn/cloudwaf/scripts/install_cloudwaf.sh && if [ -f /usr/bin/curl ];then curl -sSO "$URL" ;else wget -O install_cloudwaf.sh "$URL";fi;bash install_cloudwaf.sh

- 安装完成后显示以下信息,会提供默认密码和默认账户,记得后期去设置改!

- 堡塔waf默认端口8379,如果服务器有安全组、硬件防火墙,请开放8379端口,有自签证书,请在访问后输入系统提供的账户密码集合

- 详细文档是:堡塔云WAF安装教程

3.2. 宝塔功能说明

- 红色虚线是指的点击后会到哪个页面或者产生哪个功能

- 红色框是功能模块

3.2.1. 主界面

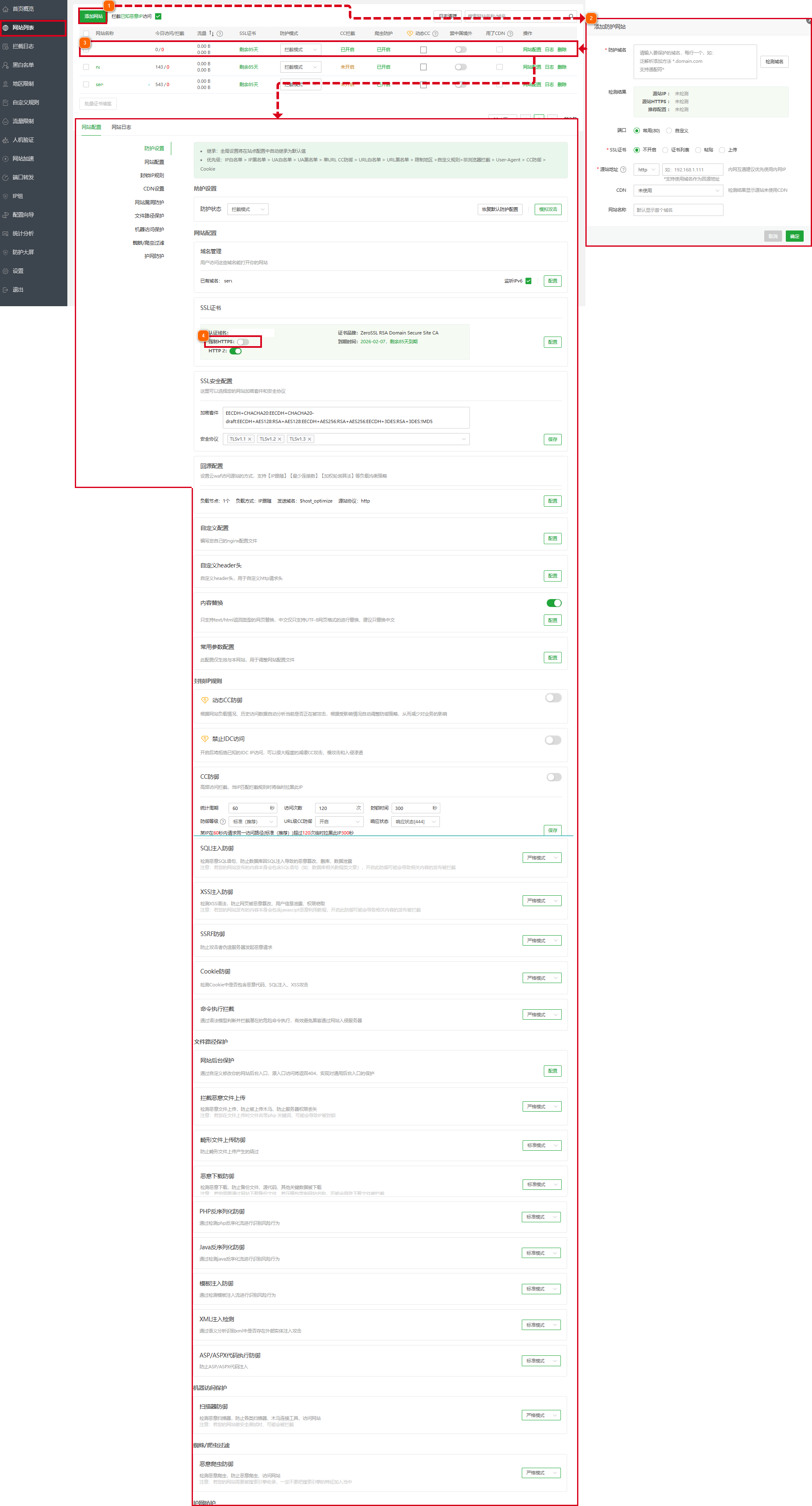

- 这是主界面,主要显示一些全部现有网站的状态,但是如果刚开始安装是没有任何内容的,会在 (3) 号位置弹出一个提示框来显示新增网站的提示框,这里的网站和雷池的应用是一个意思

- 功能列表,这点就有些分的太细了,比如这黑白名单和ip组是被单独分出来的

- 新建网站提示弹窗

3.2.2. 网站配置

- 和初始界面上的新建网站提示弹窗功能一样,点击后即可兴建网站,弹出 (2) 新建网站弹窗

- 添加防护网站:

- 防护域名:可以填写为域名/ip/127.0.0.1,不可填写端口号,不可填写http/s

- 检测结果:当填写完域名后会进行自动检测是否有上级代理,使用lucky进行域名获取但并未代理也有可能会导致检测结果显示使用cdn,如果代理会检测出正常情况

- 端口:自己设置网站端口号,如果开启了ssl,常用端口会同时改变为80/443

- ssl:

- 证书列表:之前上传过的证书在这里选

- 粘贴:会弹出对话框,供粘贴证书和密钥

- 上传:通过上传登录机的存储证书来进行证书替换

- 未标明选项:如果选择证书列表,会有自动证书选项,但是自动证书端口仅支持有80端口的情况下申请,但是也提供质询申请证书

- 源站地址:就是应用真实服务器所在地址,支持域名/ip/127.0.0.1,如果填写了127.0.0.1就无法在防护域名填写,会产生dns扰乱(这里只能填写一个网站,无法实现负载均衡)

- CDN:就是上级有没有代理服务器的意思,根据情况选择即可

- 网站名称:就是应用名,自己填写即可

- 网站表格条:在这里可以选择是否禁止境外访问和是否开启拒绝爬虫选项,会提供一些简单选项,点击日志会跳转到网站日志,点击网站配置会进入到 (4) 区域

- 整个网站配置的部分功能介绍:

- 网站日志:标题栏分为网站配置和网站日志两个选项,网站日志字面意思,会单独给个页面给你看日志,默认10m储存,可以自定义是否扩展储存,供查看的页面就是IP访问日志

- 防护设置:拦截/观察/关闭/维护 四大选项

- 域名管理:就是类似于防护域名的选项,会让你填写被识别域名

- ssl证书配置:(4) 是标记在这里的,因为其他的看图片大致都能懂,但这里不是的,这个不是hsts功能,而是重定向到该域名的443端口,如果没设置https的访问会显示没有访问服务

- ssl安全配置:目前没有ssl v2和v3,尽量保持别动,会的可以添加加密套件实现ssl v3

- 回源配置:这里除了可以配置源站外,还可以配置负载均衡和重定向,但是没法直接在其中写网站

- 内容替换:有html加密效果,并且可以对于html显示的网站内容进行替换,直接开启就是html加密效果(官方和我说的)

- php等网站保护:你的网站如果有这些编写就能开启,否则没用,开启会报错

- 常用参数配置:这个是配置网站使用的文件类型的,是否缓存和判断分离,对大型网站很有用,小型网站或者web应用平时用不上,但是如果使用的文件类型nas系统无法直接识别导致无法上传,可以在这里进行编辑通过

- 扫描器防御:防止扫描器探测的,开严格会隔离部分搜索引擎扫描器

- 恶意爬虫防御:直接开严格就完事了,大部分爬虫直接失效

3.2.3. 拦截日志

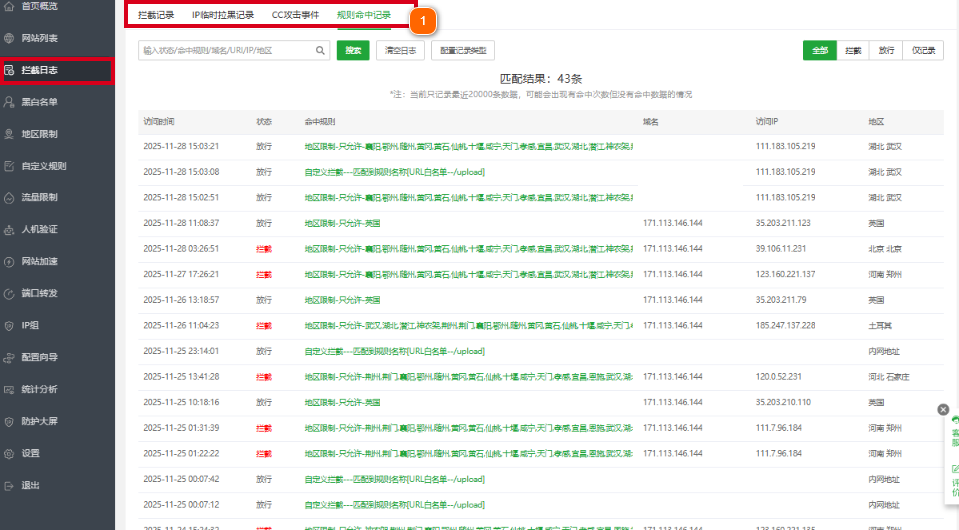

- 拦截日志选项:

- 拦截记录:就是普通的拦截攻击记录,ip拦截记录不在这里

- ip临时拉黑记录:判断为cc攻击的会被拉黑,自定义规则中的拉黑也在这里

- cc攻击事件:字面意思,之前的cc设置,一旦触发就会被塞在这里

- 规则命中记录:ip拦截记录在这里

3.2.4. 黑白名单

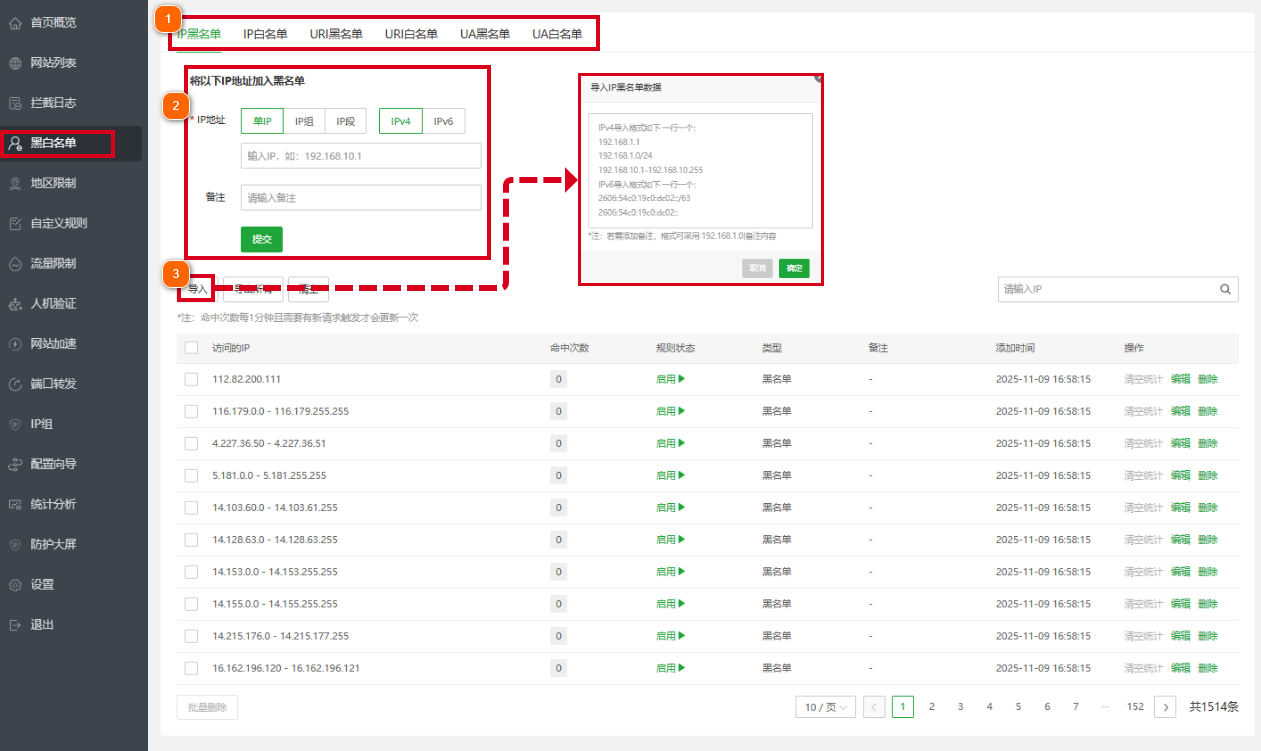

- 黑白名单选项界面

- ip名单:这个各位用到的最多,直接封ip组

- url名单:图片选项这名字打错了,可以设置访问特殊路径是否拉黑

- UA名单:User-Agent字段名单,一种特殊参数,可以判断是否为代理和爬虫

- 独立导入选项:不同页面的导入选项不同,比如ip是单ip和ip段落选项,建议挨个去查看,ip组小选项这个和waf功能中ip组选项强关联,需要现有ip组合,与恶意ip IDC不一样,ip组可以随意用

- 批量导入选项:这个最常用,可以不局限于ip组还是单个,一行一条,可以直接导入其他平台的恶意ip帮助隔离(对吧,雷池威胁**)

3.2.5. 自定义规则

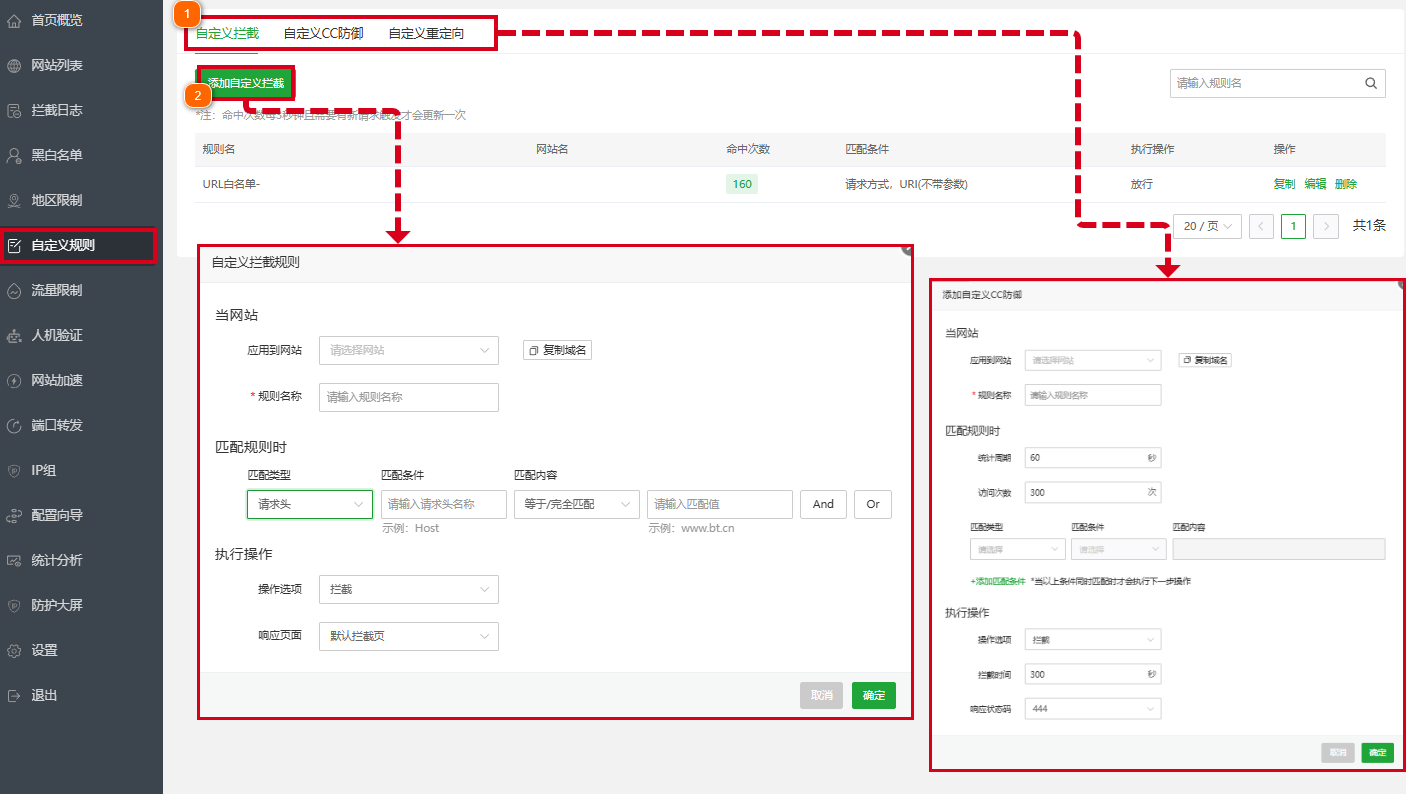

- 自定义规则3大选项:

- 自定义拦截:可以根据请求头/url等方式设置访问的拦截/通过,雷池在线规则欢迎你

- 自定义cc拦截:匹配选项和请求数是一起使用的,相当于两个都满足的情况下xxx,匹配类型是ip/ip组合/url(是否带参数)/url参数

- 自定义重定向:和自定义拦截类似,但是结果是重定向到xxx,比如我就会将恶意访问的ip和ua定向到谷歌去

- 就是给你看看图的,上面的描述已经挺清楚了,看完雷池看这个会特别轻松

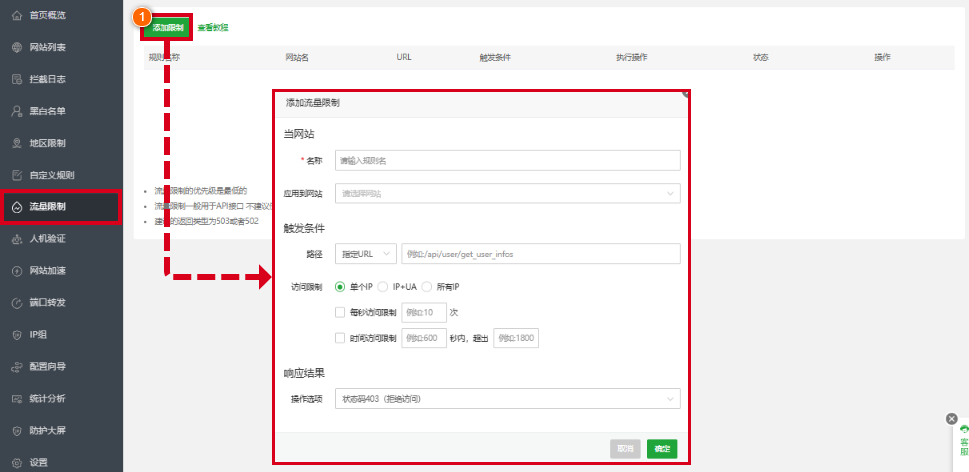

3.2.6. 流量限制

- 这个和cc差不多,但是在细节上有区别,是专门针对ip/ua的,限制某个路径/某个参数只能访问多少次,访问多了就拒绝,可以说是cc的补充款,执行操作就只有删除和编辑

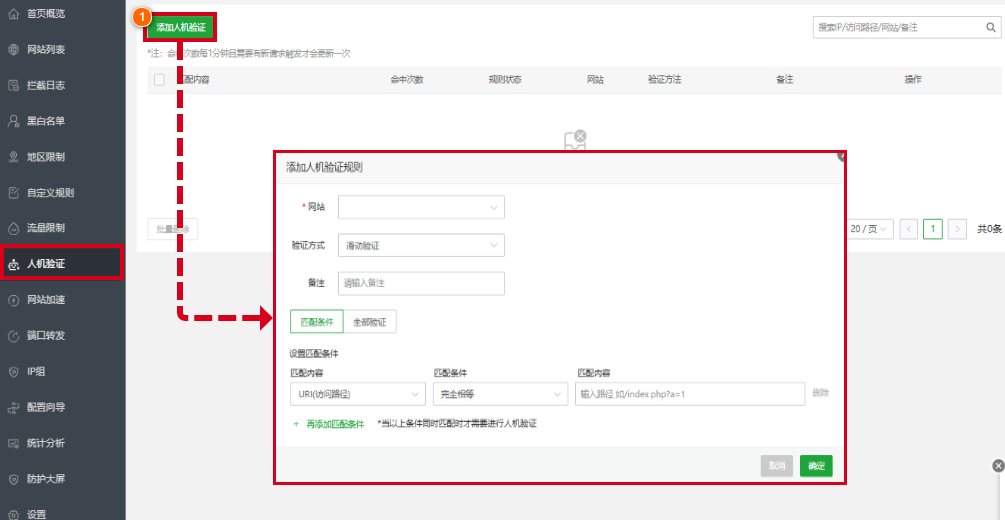

3.2.7. 人机验证

- 这个是针对网站的,比如网站本身全部都需要进行人机验证才能访问,或者某个路径某个ip组中的ip需要进行人机验证等等,比雷池有更多的细节

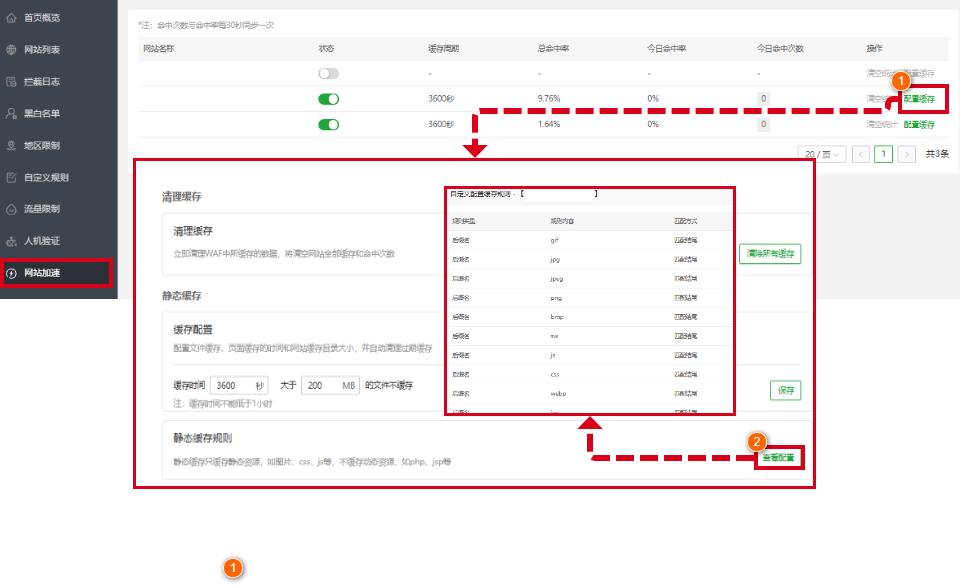

3.2.8. 网站加速

- 这个功能就挺有用了,帮助没有缓存和前后端分离的网站进行文件缓存,可以设置大于多少的网站文件不进行缓存,这个缓存内容的大小和网站本身以及访问人数有关,除了本体文件的固定缓存量外,cookie等的数据缓存根据人数提升,注意控制大小,开启后储存空间的使用开销会不小

- 可以查看匹配了哪些缓存的文件,本身没法配置

ps:普通下面的1是画错了导致的,别理会

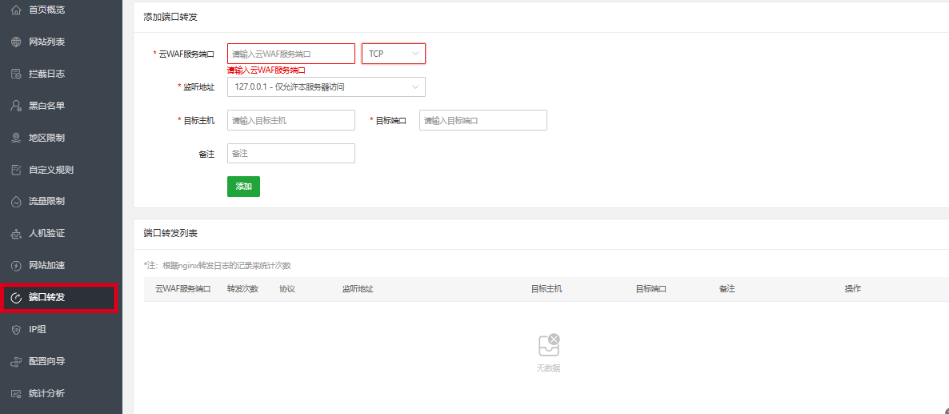

3.2.9. 端口转发

- 完全没用的功能,因为占用了80/443端口导致的无法安装宝塔运维面板,并且很多人将该waf当cdn用,导致推出了这个功能,真就是端口转发,没有保护功能

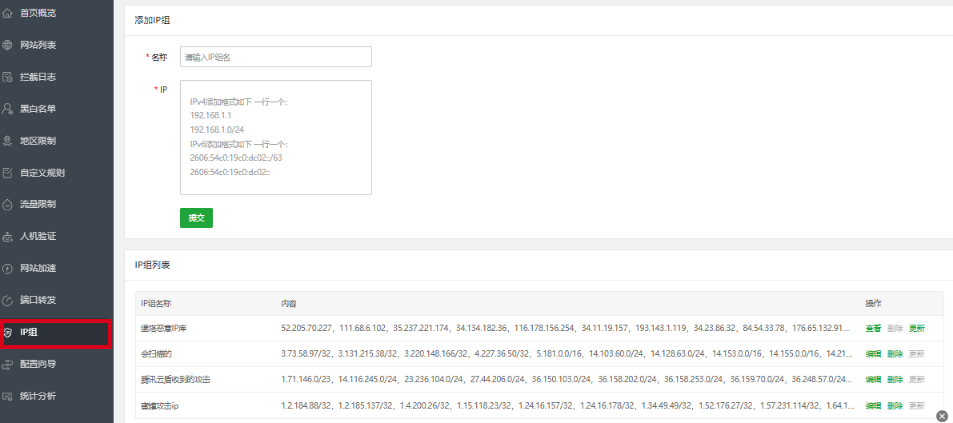

3.2.10. ip组

- 这就是ip组功能,也是独立未整合的功能, 和黑白名单的批量导入选项是一样的,多了个建组合的功能

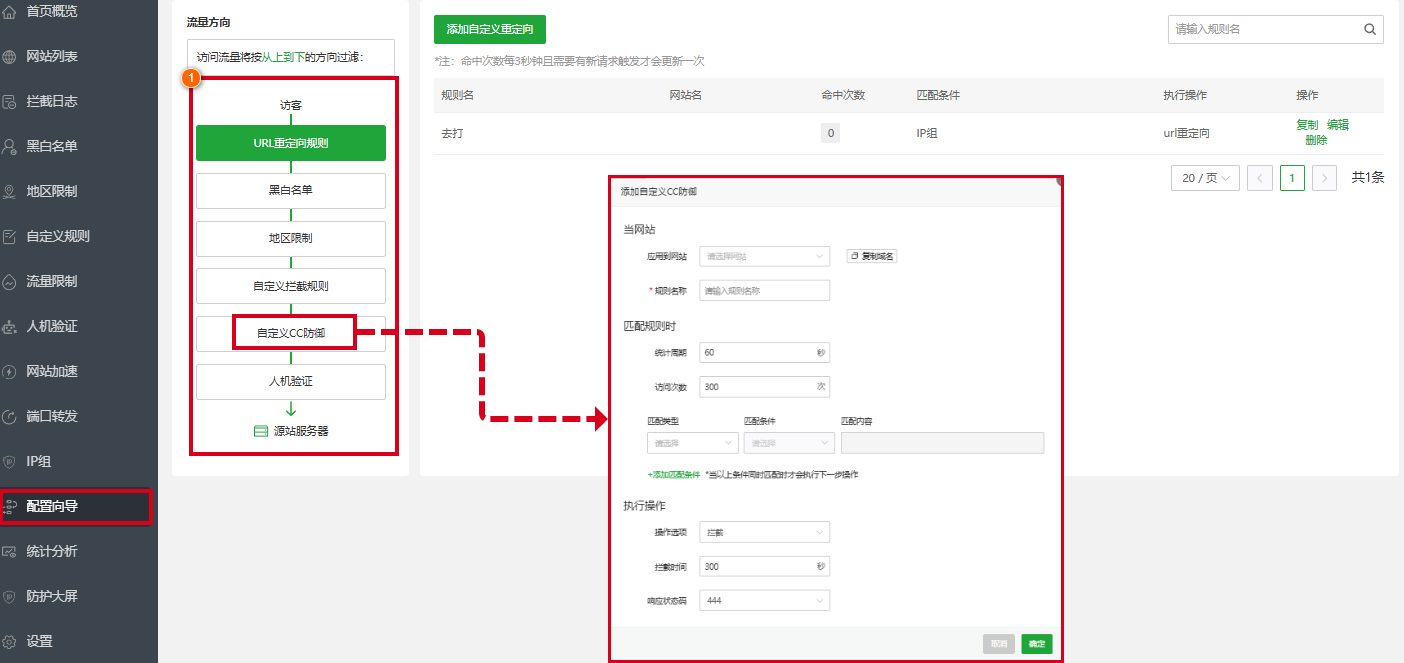

3.2.11. 配置向导

- 这个可以说是最有用的功能,甚至可以说这个才该是waf的界面选项核心,整个页面将所有配置页面串联了起来,其中每个选项就是在旁边的页面中显示出该功能对应的页面,比如自定义cc就是黑白名单的cc,url重定向就是黑白名单的自定义重定向

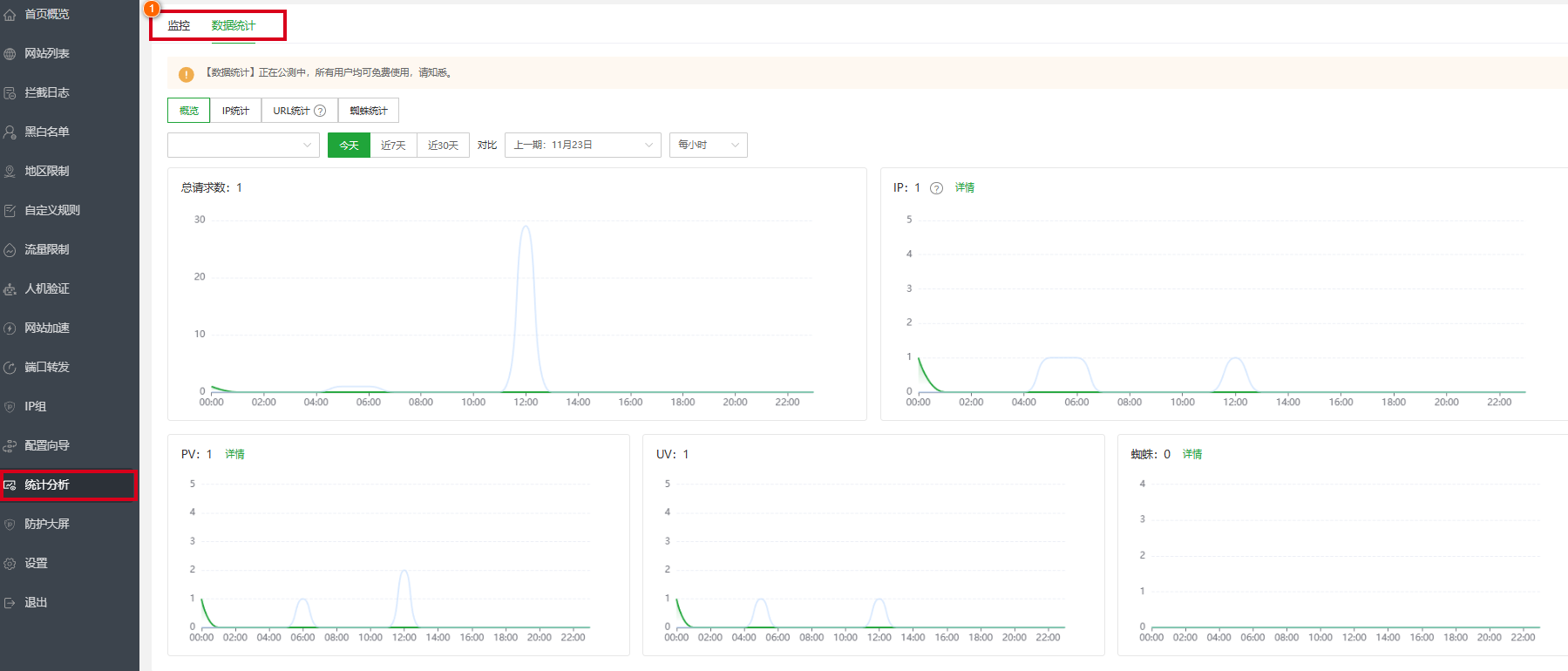

3.2.12. 统计分析

- 监控和数据统计差不多,监控是监控时刻发生的事情,监控是对访问状态的具体分析,每个内容的情况都可以进行查看,通过选择网站进行不同应用的查看

3.2.13. 保护大屏

- 设置地区或者维度,在保护大屏显示出网站所在坐标

- 设置保护大屏标签,没设置就是宝塔云waf大屏

3.2.14. 全部设置

- 全局设置:

- 全部设置:主要的waf设置,比如二步登录和账号等等,可设置端口和日志服务器和api调用等等都在这里

- 全局规则:和网站保护一样,就说旁边多了两个选项,这个保持默认规则没啥用,应用到指定网站有用,应用到全部网站就是全局统一设置了

- 操作日志:就是显示你什么时候上线,是否登录成功,做过那些操作,但是由于不是多账号,用处和预警差不多

3.3. 堡塔WAF使用总结

- 第一次使用建议按照我推荐的使用顺序去用,这样方便看清楚整体的使用逻辑

- 界面是真的丑,虽然功能分的比雷池清楚,但是冗余也比雷池多,如果按照我的想法:

- 左边的选项栏全删了,最开始的页面就别上选择框,主体数据直接分两边,中间是配置向导图

- 点击中间的配置向导选项后,直接用配置向导的流程图移动到左侧成为选项,以后配置向导就是选项

- 源网站点击左边变成保护网站选项,并且框里可以直接选择网站,详细日志直接放到源网站日志中去

- ip组和黑白名单合一块,让黑白名单直接管全部IP类的

- 自定义规则管全部ua和url

- 单独设置和全局设置按钮

- 还占用80端口和443端口,导致自己家的运维都装不上,性能比运维面板上的那个waf强了不是一点半分,把80/443端口占用一删除,然后再把端口转发功能放到自定义规则里面去或者直接删除

- 功能还有些缺的,比如给页面或者网站上账户系统,不通过的拦截,并且有审核员审核是否通过,并且上个页面防篡改(护网模式有部分类似)和js加密+等待室,这么一优化,页面再用个圆角,就是比雷池还要靓的崽了

4. PS

建议多多使用,这样会推进宝塔上AI的进程,并且js加密官方说是因为性能开销大导致下架了(一次cc性能吃满, 雷池是配合等待室),如果各位想使用可以去git反馈,这样就会重新上架,如果想要我出宝塔waf的自动证书教程可以@我