1. 抽象概述

前方小白禁区,这玩意专业人士都不一定想用,全部规则直接**露可编辑,小号高防(小号雷池),免费版10个防护应用,有多少资源都可以用上,和雷池差不多,可以接入雷池的规则,对于git反馈还不错(全社区驱动),并且可以通过安全插件接入各种功能,前方只介绍安装方式和使用逻辑,详细内容得自己研究

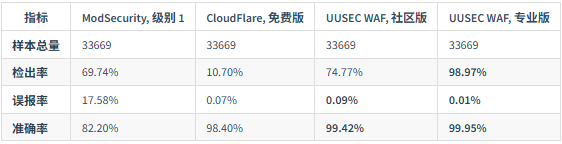

1.1. 目前展现的防护效果

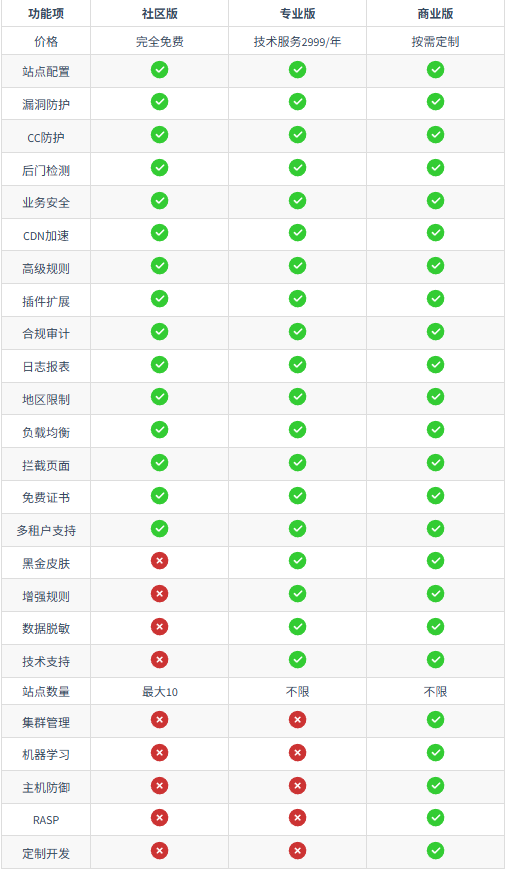

1.2. 目前的产品价格对比表

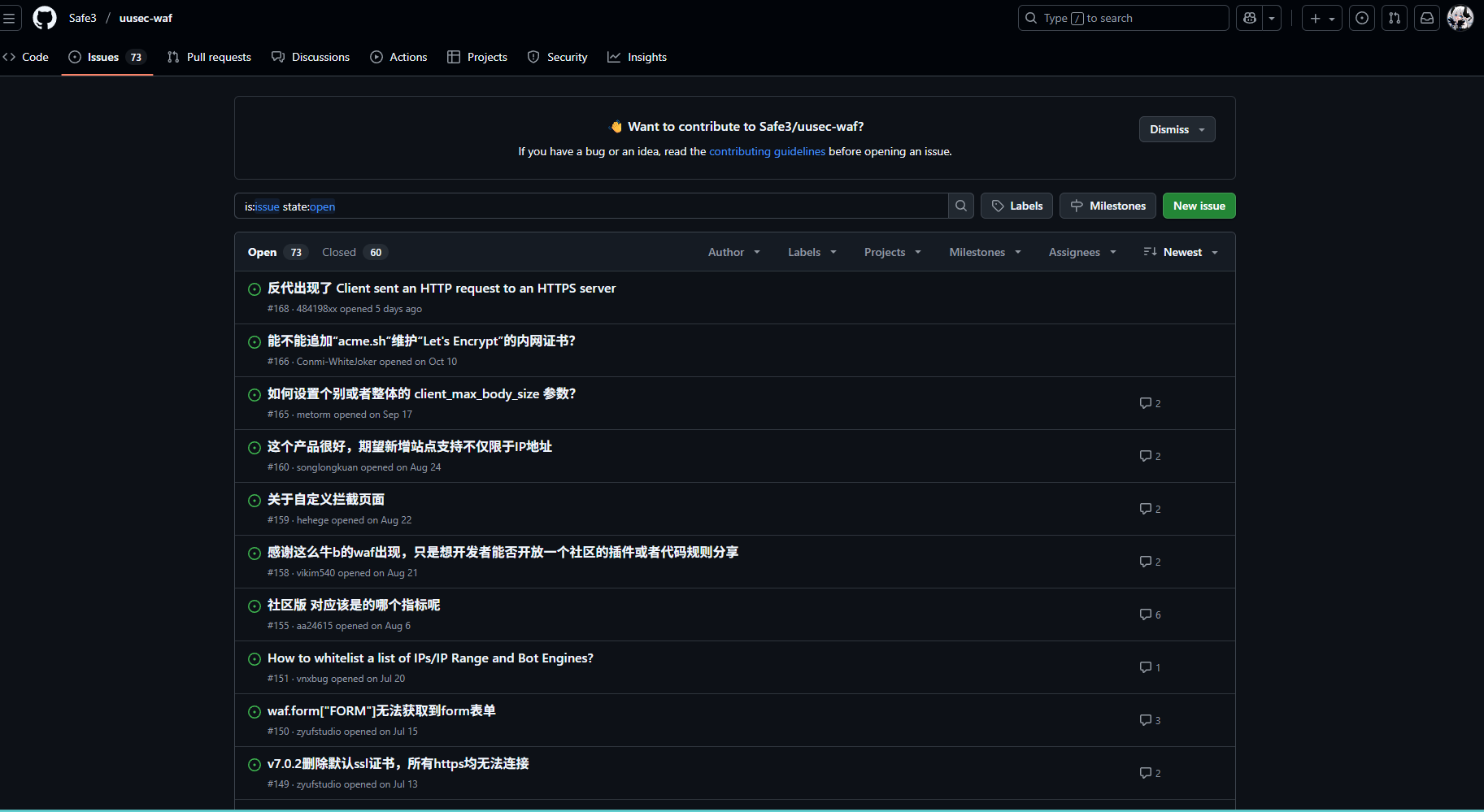

1.3. 南墙反馈区

2. 前提说明

- 有部署思路,但是没教学,有核心功能介绍,但是主要是概括,可以在评论区讨论使用方法,南墙和前面分享的两款waf都不一样

- 目前所有演示都有时效性,如果发现界面和文档中的不一样了,可以查看:

- 我之前写的共性说明(也是上一期):国内三大开源WAF科普对比(1)

- 南墙官方文档:南墙WAF帮助文档

- 看过前两篇的直接看图片就完事了,按照数字标记介绍部分

- 图片密度不高,但是看不清楚的也建议放大看

- 占用80/443端口,只能和雷池共存,注意使用

- 折腾侠和专业人士专用,小白看到请绕路

3. 实现路径

3.1. 南墙一键安装模式

南墙没有提供yaml安装模式,这点和堡塔是一样的:

- 在一键安装后南墙会自己在docker目录创建个文件夹作为存储区

- 在ssh中切换成root权限,复制输入:

sudo bash -c "$(curl -fsSL https://waf.uusec.com/zh-cn/installer.sh)"

- 后续执行升级和前两个不一样,雷池同命令就能升级,宝塔直接内部点击升级即可,南墙需要单独用一条命令升级修复:

bash /opt/waf/manager.sh

- 在创建过容器后,访问

https://你的ip:4443进入到管理面板登录界面,输入固定用户名:admin和固定密码:#Passw0rd即可完成登录

- 还有细节问题可以访问:南墙waf - 一键安装

3.2. 南墙功能说明

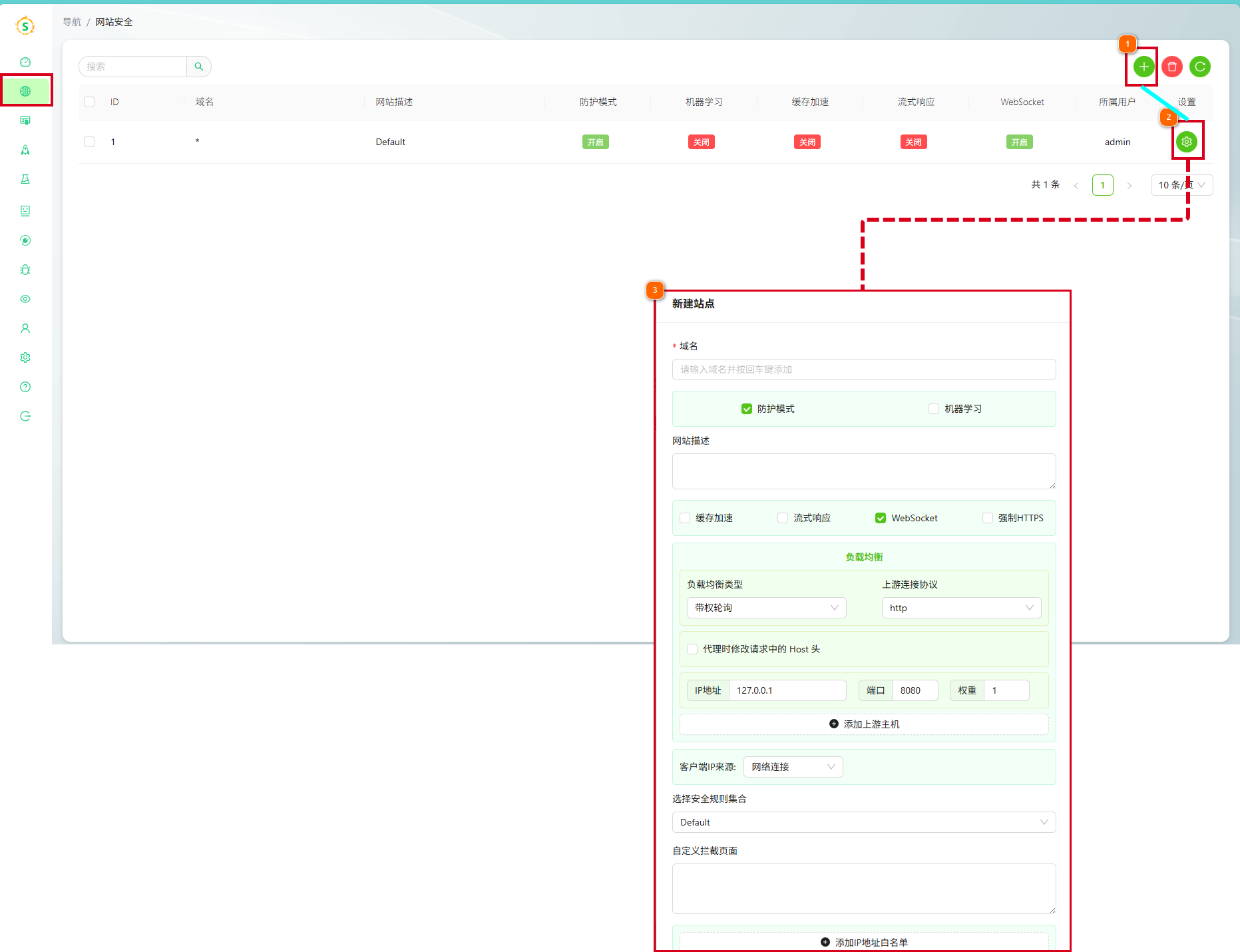

- 红色虚线是指的点击后会到哪个页面或者产生哪个功能

- 红色框是功能模块

- 蓝色实线是==标识==这**链接的选项功能基本一致**

3.2.1. 主界面

- 主界面,几乎包括了全部的

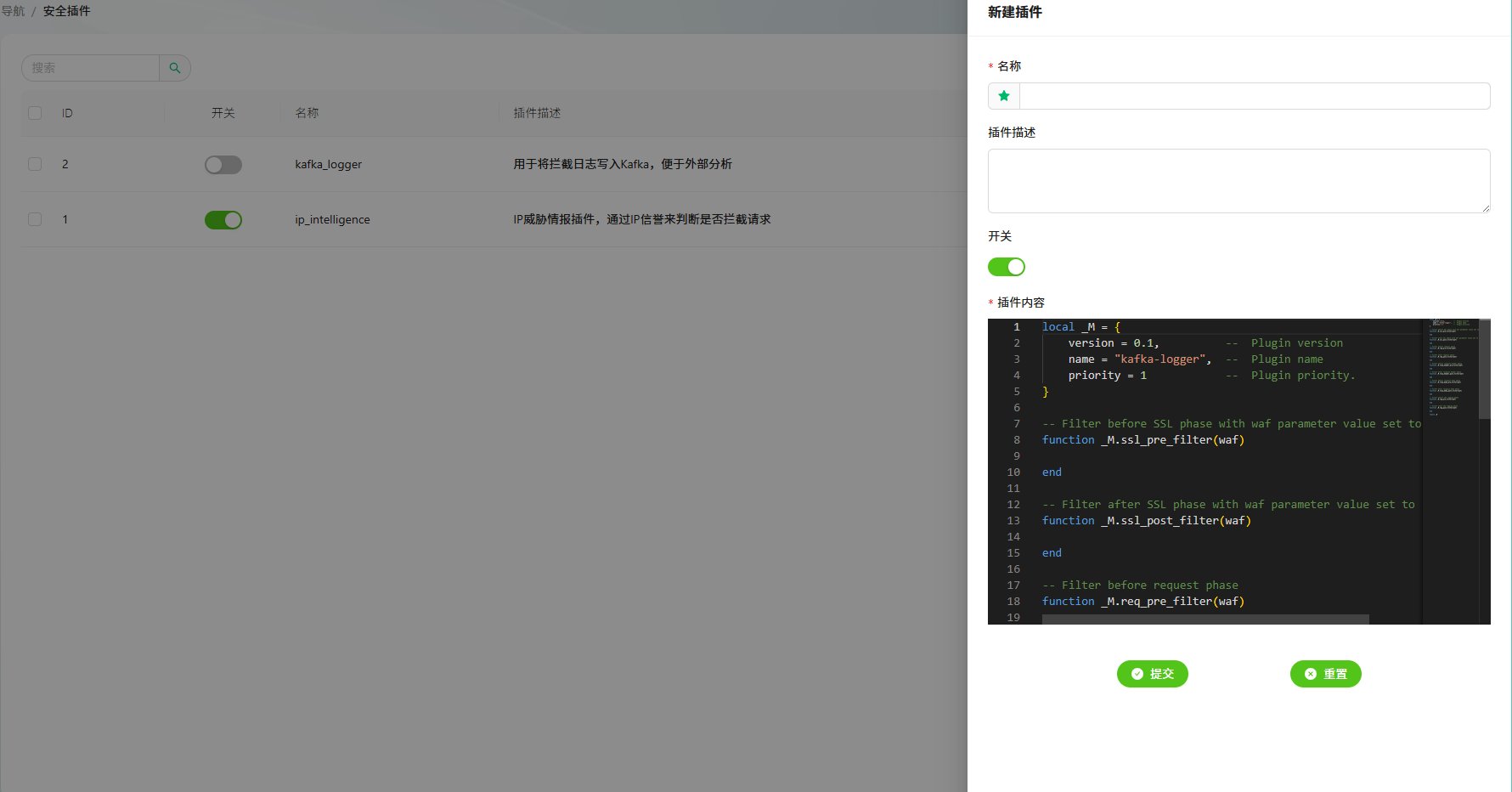

- 功能栏,不会展开只有图标鼠标放上去才会出扩展,比如 (3) 上面的是安全插件,插件都要自己写或者去git下载

- 拦截日志,拦截的攻击内容都在这里

- 安全审计,用来查看waf中的用户干了什么的

- 用户管理,和其他的waf用户在设置不一样,南墙waf的管理员审计和操作员都在这里面进行账户账号的设置,密码也得在这里面改

3.2.2. 保护应用

- 添加网站和设置网站没什么区别,都是打开这个页面

- 但是和其他waf不同,没有日志功能,只有功能和安全部分,日志需要开启安装插件中的Kafka插件在外部查看

3.2.3. 网站证书

- 如图所示,还是 Let's Encrypt证书,需要80端口,否则只能提供dns质询的方式申请证书,或者使用证书和密钥进行上传,设置页面和新建没区别![[Pasted image 20251217222005.png]]

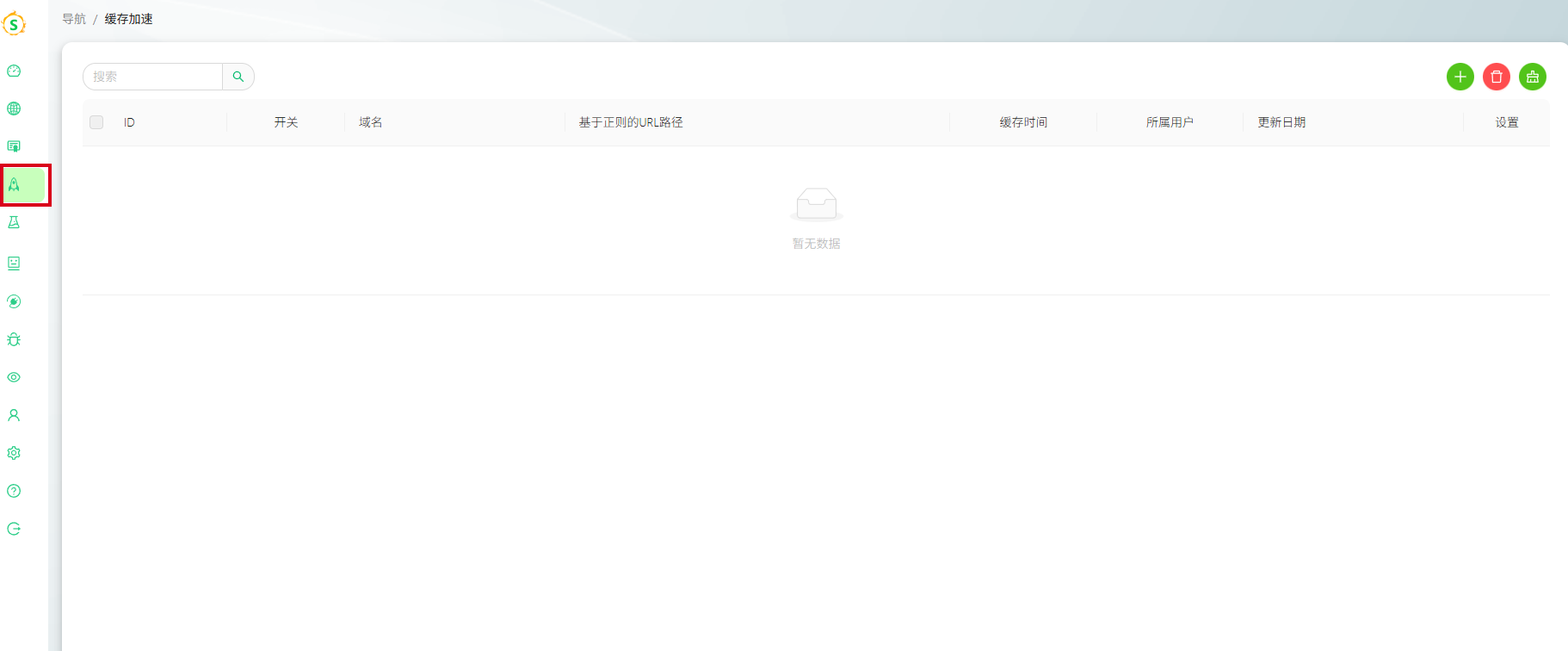

3.2.4. 缓存加速

如图所示,自己写正则配置匹配,是按照时间缓存的,时间到了就会删除

3.2.5. 规则

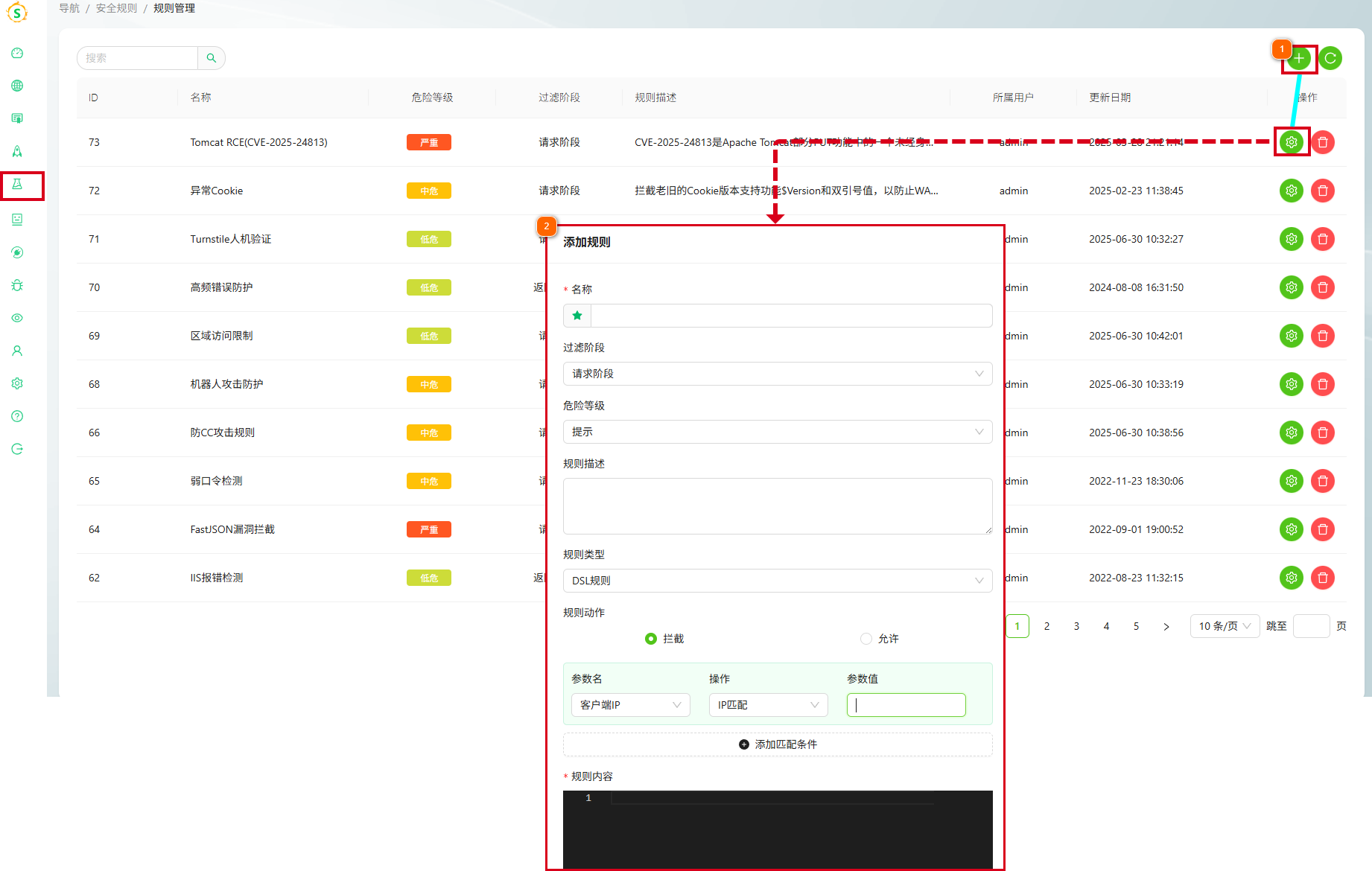

鼠标放在规则会显示出两个分支,一个管理一个集合

3.2.5.1. 规则管理

- 看到这个蓝色线就该明白了,没错,还是一样的

- 规则可以自己改写,有两种规则可以写,一个是dsl,一个是lua,可以界面和编辑直接写

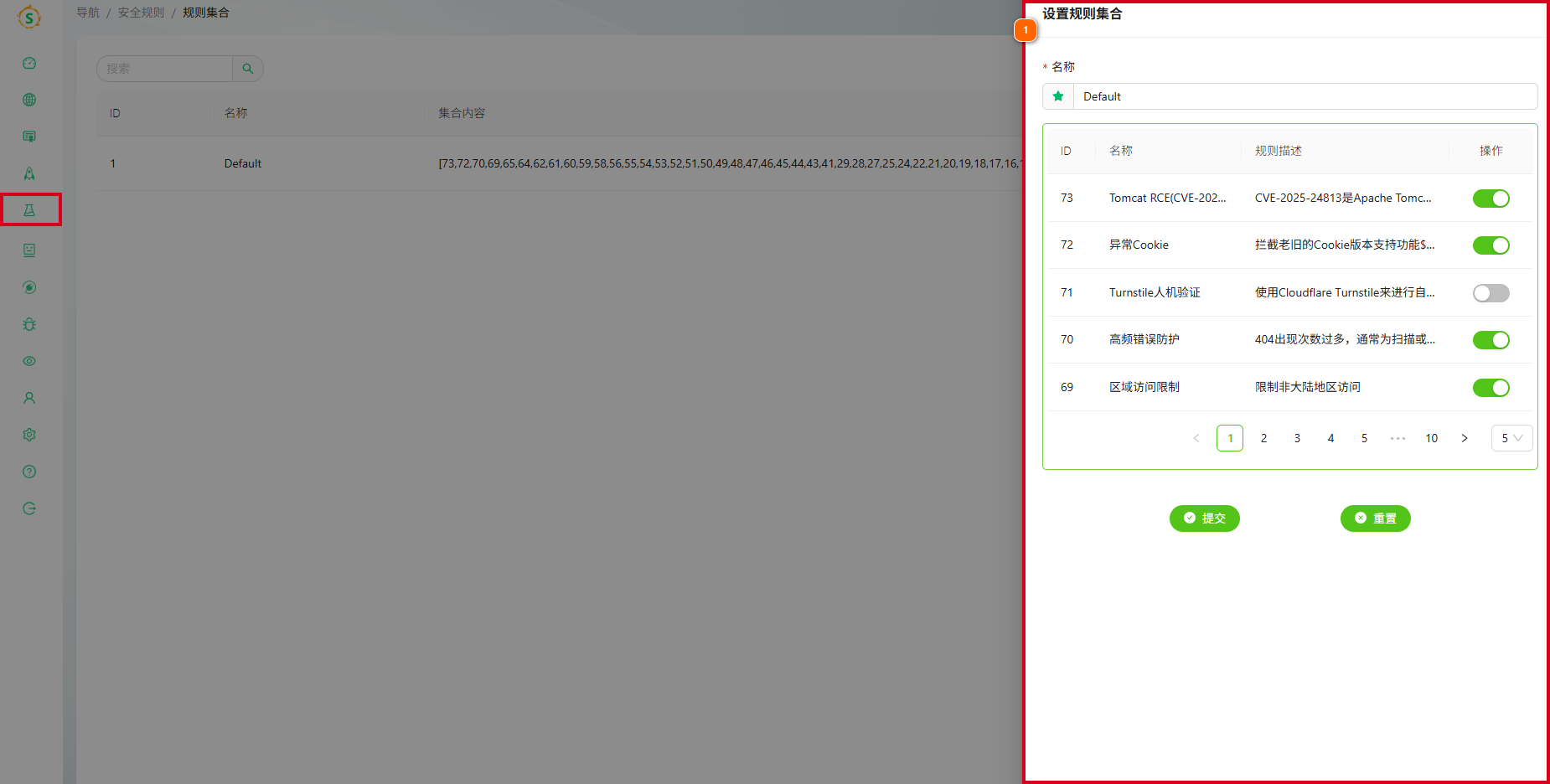

3.2.5.2. 规则集合

- 规则集合,可以建立不同的规则集合在不同的场景下使用

3.2.6. 设置

设置选项也是两个不同的分支选项

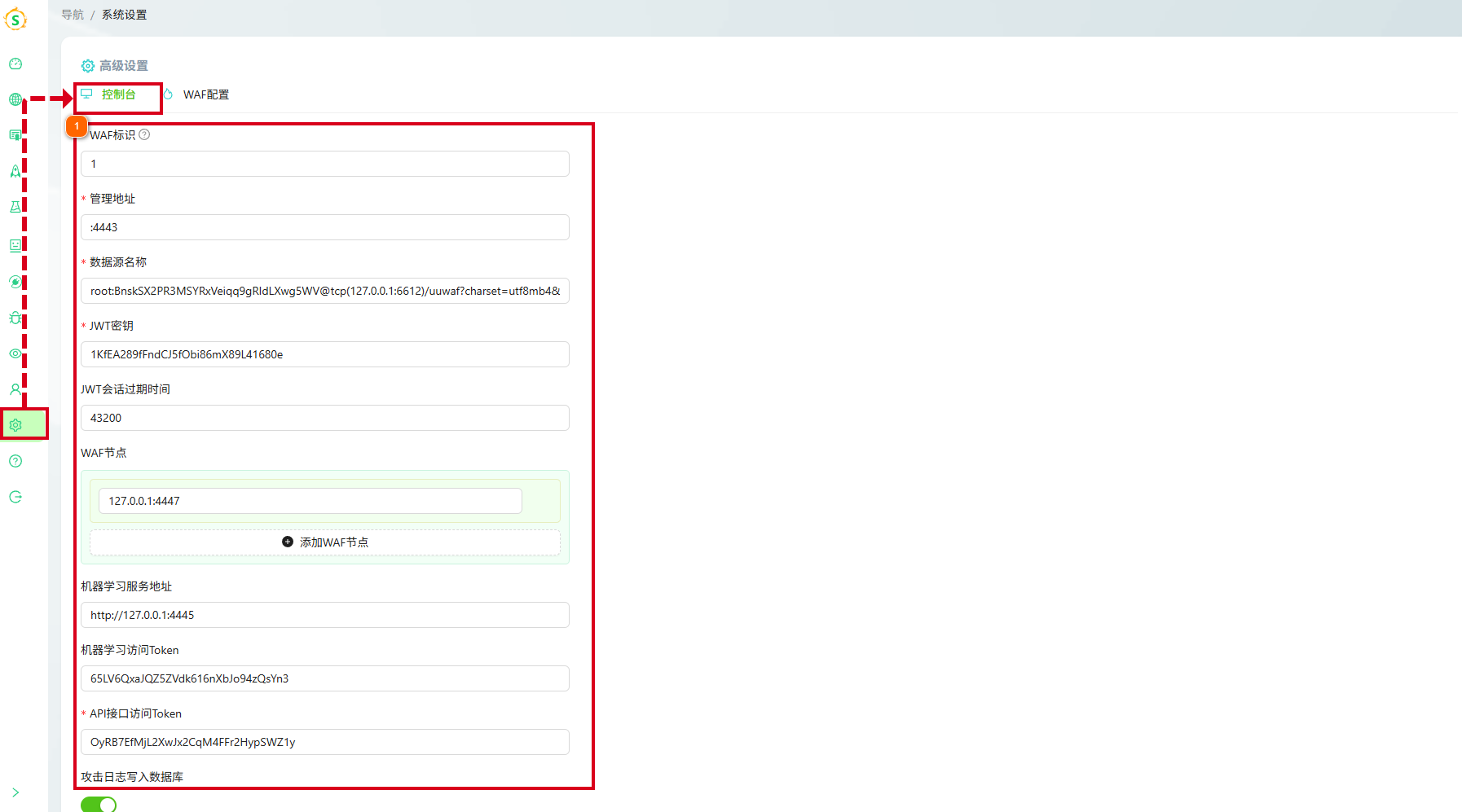

3.2.6.1. 控制台设置

控制台并不是控制waf整体的,只是控制ai和ip封锁是否解封的,实际使用的情况也是查询ip进行解封,需要先看日志

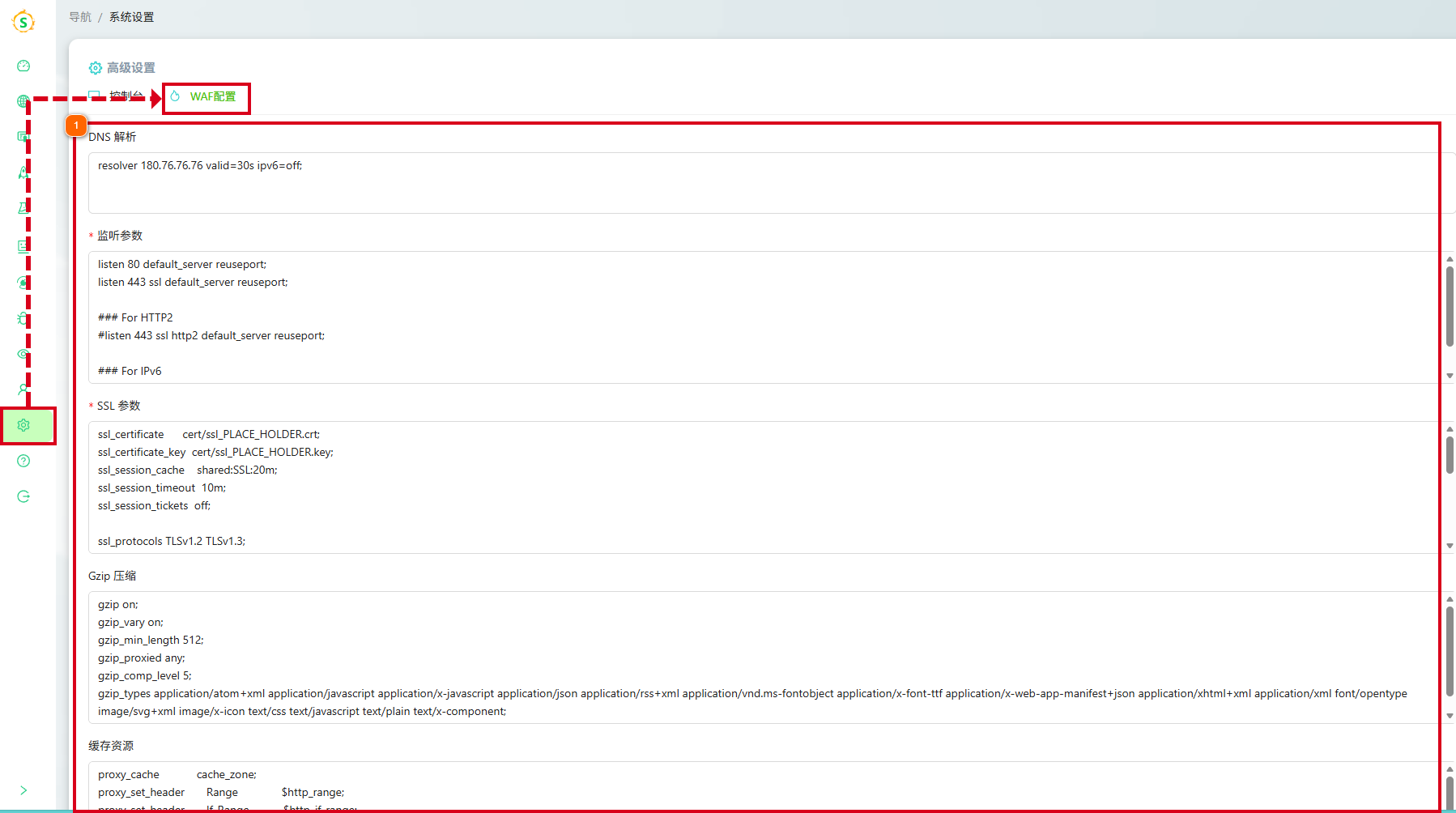

3.2.6.2. waf详细设置

这个就完全看图说话了,很明显是写规则进行匹配的,和之前的直接固定全局选项waf不同,不管是缓存还是解析监听都可以通过参数调整来进行全局的设置

3.3. 南墙waf使用建议

- 看完了全部页面描述觉得还不错,那你就是目标用户,南墙说是基于OpenResty,感觉就是加强版界面显示化OpenResty,建议拿来研究规则原理,对自己编写规则,在实验环境中对安全能够产生更多的理解

- 雷池的ai模块是chaos,api可以外接出来,控制台可以接入ai,猜猜能干啥

- 雷池的线上规则可以无损搬运到南墙,完整体验版雷池就在今天

- 插件可以装很多奇奇怪怪的东西,建议想搞高级安全的可以去看看,可以装上用户功能和加密等等功能,还提供了lua脚本规则编写功能(写完后可以快速复刻到openwrt,openwrt也是用的lua脚本编写插件)

- 南墙不止可以代理http,而是tcp连接,并且能主动防御,如果足够专业的话,使用效果比雷池+堡塔都强

4. ps

- 和其他waf走的完全不同的思路,太开眼了,几乎就是个壳子,全靠规则和自定义撑起来的,连人机认证都是直接借用cloudflare,可以说是学安全或者学习网络防御的极佳练手材料

- 连用来审核的用户界面都没有,但是却可以直接在里面写一个出来用审核员来进行行为审核判决通过

- 可以**拷贝互联网上几乎全部的规则塞进去,就是一个超大的网络安全规则容器,会玩规则编写的和学网络安全的可以去玩,小白别凑热闹了