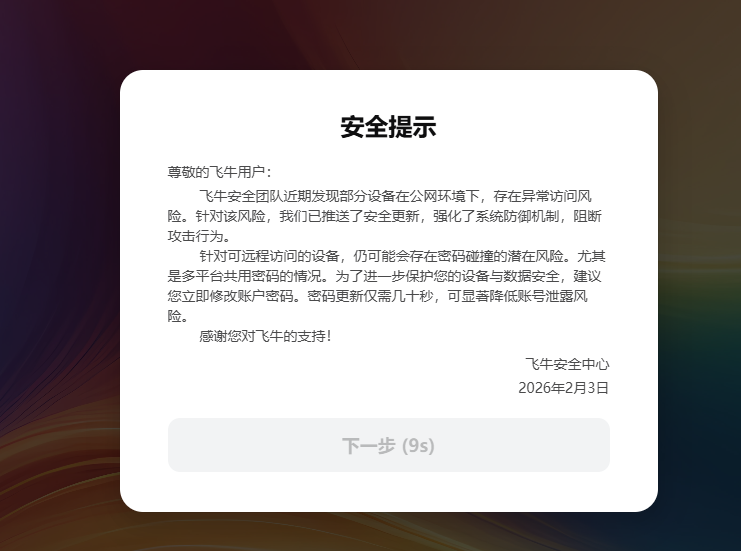

首先第一点,为什么升级1.1.18后强制要求用户更换密码?

看到这个弹窗后,我以为仅仅是个提示,没想到倒计时之后强制要我换密码,但是这次漏洞和密码泄露完全无关吧,凭什么要求用户改密码? 难道你们的密码数据库被黑客拖走了吗?

我的飞牛密码本身就是独一份的,好不容易记住,凭什么强制用户改密码?这命名是和漏洞本身完全无关的操作!!

第二,关于 FN Connect 登录流程存在设备暴露风险的安全建议

我一直对飞牛的 FN Connect 功能有一个安全方面的担忧,想提出来和官方探讨一下。

FN Connect 的远程访问功能,用户可以通过飞牛的官方域名直接访问自己的设备,常用入口如下:

https://fnos.net/你的FNID (例如: https://fnos.net/z123456)https://你的FNID.fnos.net/ (例如: z123456.fnos.net)

这个差异化的响应,使得别有用心之人可以利用脚本(例如访问 https://fnos.net/xxxxxx)进行批量扫描,从而轻易地识别出所有在线的飞牛设备。这等于在没有任何验证的情况下,就暴露了所有活跃设备的存在,为后续的密码爆破等攻击行为提供了精准的目标列表,是一个非常严重的安全隐患。

我的个人建议如下:

- 统一访问入口,隐藏设备真实状态: 当用户访问

https://fnos.net/任意FNID 时,无论这个FNID是否真实存在、设备是否在线,前端都应无差别地展示一个统一的登录界面,要求用户输入密码。

- 模糊化错误提示,避免信息泄露: 只有当用户输入的 FNID 存在、设备在线且密码完全匹配时,才允许登录。 在任何其他情况下(如FNID错误、设备离线、密码错误),系统都应返回完全相同的模糊提示,例如:“登录失败,请检查您的FNID、密码或设备网络状态”。 这样一来,无论是输错了密码,还是访问了一个根本不存在的FNID,攻击者得到的反馈都是一样的,从而让真实的在线设备得以**“隐身”**。

关于用户体验的说明: 这样做可能会让一些记错信息的用户感到困惑(“到底是FNID错了还是密码错了?”)。但我认为,这是一个在安全与便利之间必须做出的正确取舍。用户的首要任务是记好自己的凭证,而平台的首要责任是保障所有用户的系统性安全。

希望官方能考虑这个建议,从根本上杜绝设备被恶意扫描的风险。