【干货】飞牛 NAS 的最强“防弹衣”

雷池 WAF 深度守护,公网访问再无忧!

各位飞牛(FnOS)的小伙伴,有了 NAS 谁还不想整个外网访问?随时随地调取文件、看电影确实爽,但只要你开了公网,黑客、爬虫、脚本小子也就顺着网线盯着你了。

今天给大家安利一个给飞牛穿“防弹衣”的方案:雷池(SafeLine)WAF。

前面确实有发表过类似的文案,还是有很多牛子们不会使用,甚至不知道飞牛其实也可以反向代理

本期是算是半个保姆级别的教程,主要目的是有些牛子还是因前段时间的数据安全及渗透问题不太敢用公网或者说是觉得飞牛公网访问不安全的(其实已经非常安全了),再来一针强心剂!

本次主要是针对于本身有公网的(IKuai)IPV4/IPV6,进行简单讲解和安装配置.

🛡️ 雷池(SafeLine)到底是啥?

简单说,它就是一个基于语义分析技术的网页防火墙(WAF)。

🚀 为什么飞牛 NAS 必备雷池?

1. 降维打击网页攻击

雷池的智能语义引擎能摸清 HTTP 请求里的门道,不管黑客怎么伪装:

- 全能拦截: SQL注入、XSS跨站脚本、代码执行(RCE)、木马上传等通通不在话下。

- 零维护: 即使是还没出补丁的 0day 漏洞,它也能靠逻辑识别预判拦截,不用你天天盯着更新规则。

2. 专治各种“不服”的爬虫

怕你的电影库、私人相册被搜索引擎或恶意脚本抓取?

- 人机校验: 自动识别对方是“真人”还是“机器”,支持滑动验证,反应快还不误伤。

- 动态防护: 还能给 JS 搅乱、加动态水印,让爬虫直接“迷路”。

3. 稳如泰山的 CC 防护

遇到恶意刷流量(CC 攻击)时,雷池有两大绝招:

- 智能限频: 自动揪出异常频率的 IP 并拉黑。

- 虚拟等候室: 流量激增时自动开启排队模式,保护飞牛的 CPU 不被瞬间冲垮,保证你的核心服务永远在线。

📈 性能与适配:你的硬件撑得住吗?

很多坛友担心 WAF 占资源,其实雷池非常轻量:

| 配置项 |

基础要求 |

性能参考 |

| CPU/内存 |

1核 / 2G |

足够家庭/小微企业使用 |

| 系统支持 |

Linux (Ubuntu/CentOS/Debian) |

完美适配 x86_64 和 arm64 |

| 处理能力 |

容器化部署,极速接入 |

4核硬件约撑 3000 QPS |

一句话总结: 只要你的飞牛能跑起来,雷池这点开销完全不是问题。

🔗 动手试试(Demo 体验)

在部署到飞牛之前,你可以先看看长啥样:

如何部署

docker部署

首先我们SSH 进入飞牛(这个基础我就不教了)

---一定记住部署前看一下是否为root权限

使用sudo -i 输入密码之后

出现root@**** 这样的就可以键入以下命令

bash -c "$(curl -fsSLk https://waf-ce.chaitin.cn/release/latest/manager.sh)"

根据提示点击安装即可!

详情可以*点击这里*

直接访问雷池部署官方文档查看更多详情

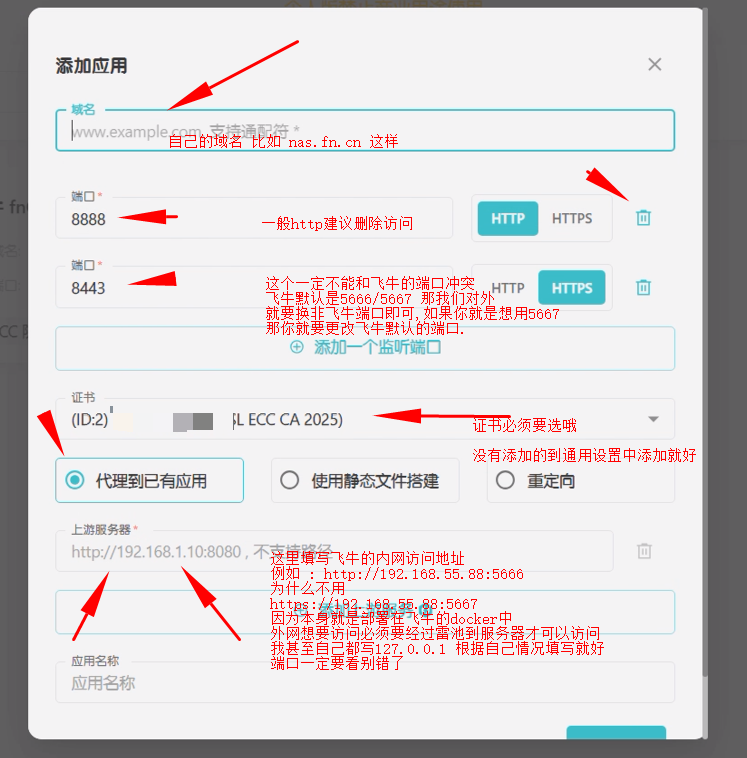

应用添加(也就是添加飞牛的公网访问地址)

上游服务器地址怎么写都可以根据个人,端口不错就可以!

http://192.168.55.88:5666

https://192.168.55.88:5667

我甚至都用127.0.0.1但是最好还是指定飞牛服务地址靠谱一点

这是我已经部署好后的样子 开启的一些防御

我前一段时间不是发布了[SMB]修复的帖子

还有人非要渗透我一下,但我很早就部署了雷池比如24年!

域名公网动态解析及端口映射

很多路由及软路由自己举一反三,不会的留言.

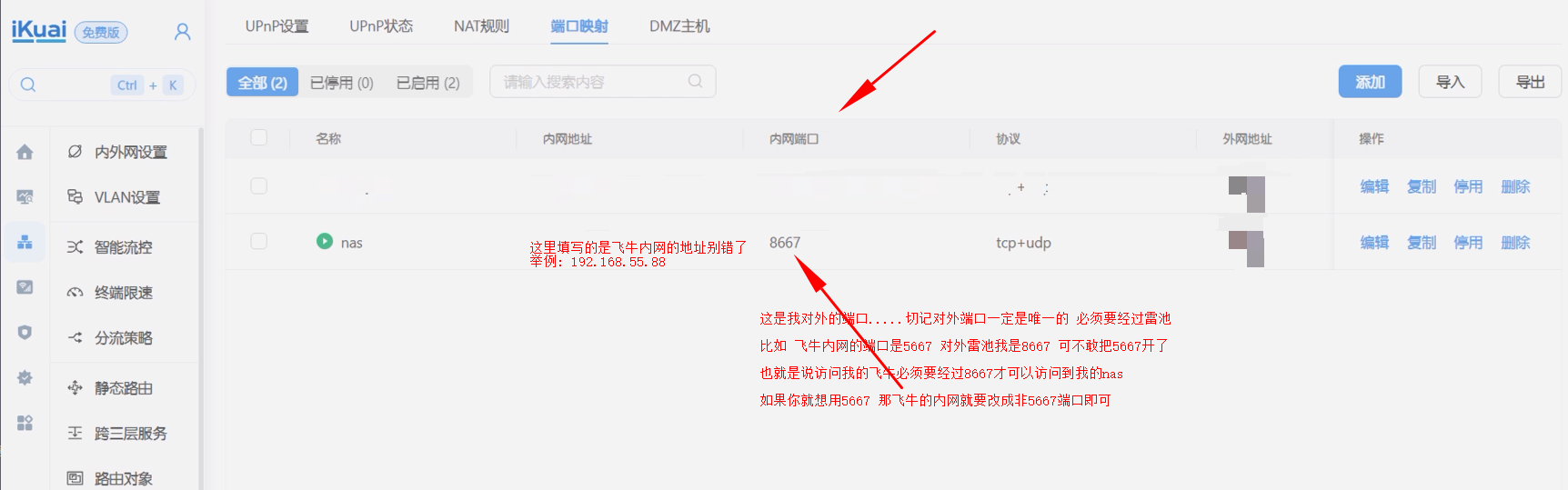

现在内部设置基本完事儿,我用的是Ikuai4.0 设置如下

这个解析在这里,我用的是阿里云,如何解析,参考官方文档或者去哔哩哔哩搜一下有详细介绍(我公网是动态的所以我无法固定IP 必须要用域名实时去解析IP)

端口映射

这个逻辑很好理解,对外端口是唯一的!

关于IPV6 基本上不开防火墙都是可以正常访问的

记得在雷池中打开IPV6监听!

位置: 防护应用----高级配置----IPV6监听勾选就可以!

💡 结语

飞牛是我们存放数字资产的“保险库”,雷池就是守在大门口的保安。如果你也开了公网访问,真心建议整一个。安装简单,点点鼠标的事儿,换来的是实打实的安全感。

大家在部署过程中有什么问题,欢迎在楼下留言讨论!